Διαφήμιση

Εάν το Wi-Fi σας εισβάλλεται από μερικούς βρώμους σάπιους κλέφτες - Σας έδειξα πώς να το ελέγξετε πριν Πώς να ελέγξετε εάν κάποιος κλέβει το WiFi σας και τι μπορείτε να κάνετε για αυτό Διαβάστε περισσότερα - τι μπορείτε να κάνετε για να πάρετε τη δική σας πλάτη ή για να μάθετε περισσότερα σχετικά με το ποιος είναι υπεύθυνος; Ή μάλλον, αν ένας χάκερ έχει αποκτήσει πρόσβαση στο δίκτυο Wi-Fi σας, τι άσχημα πράγματα θα μπορούσαν να κάνουν για εσάς;

Εάν το Wi-Fi σας εισβάλλεται από μερικούς βρώμους σάπιους κλέφτες - Σας έδειξα πώς να το ελέγξετε πριν Πώς να ελέγξετε εάν κάποιος κλέβει το WiFi σας και τι μπορείτε να κάνετε για αυτό Διαβάστε περισσότερα - τι μπορείτε να κάνετε για να πάρετε τη δική σας πλάτη ή για να μάθετε περισσότερα σχετικά με το ποιος είναι υπεύθυνος; Ή μάλλον, αν ένας χάκερ έχει αποκτήσει πρόσβαση στο δίκτυο Wi-Fi σας, τι άσχημα πράγματα θα μπορούσαν να κάνουν για εσάς;

Σε αυτό το σεμινάριο σήμερα, θα δείξω μερικά χαμηλού επιπέδου αλλά τρομακτικά βοηθητικά προγράμματα που μπορείτε να εκτελέσετε στο παραβιασμένο δίκτυό σας. Αν εσύ δεν ήταν αρκετά παρανοϊκοί Γίνετε πραγματικά παρανοϊκοί παρακολουθώντας τις εμφανίσεις του δικτύου σας με το WallWatcher και το DD-WRTΕάν έχετε πρόσβαση στο δρομολογητή σας και είναι σε θέση να καταγράψει τη δραστηριότητα, είναι σχετικά εύκολο να παρακολουθήσετε ό, τι συμβαίνει, προσπαθώντας να βρείτε οποιαδήποτε ανεπιθύμητη δραστηριότητα. Σήμερα θα ήθελα να σας δείξω ... Διαβάστε περισσότερα

αφού σου έδειξα πώς να σπάσετε ένα δίκτυο WEP σε 5 λεπτά Πώς να σπάσετε το δικό σας δίκτυο WEP για να μάθετε πόσο ανασφαλής είναι πραγματικάΣας λέμε συνεχώς ότι η χρήση του WEP για να «ασφαλίσετε» το ασύρματο δίκτυό σας είναι πραγματικά παιχνίδι ανόητων, ωστόσο οι άνθρωποι το κάνουν ακόμα. Σήμερα θα ήθελα να σας δείξω ακριβώς πόσο ανασφαλές είναι το WEP, από ... Διαβάστε περισσότερα την περασμένη εβδομάδα, θα είστε μετά από σήμερα.Προαπαιτούμενα

- Αυτές οι εφαρμογές θα λειτουργούν μόνο σε ένα δίκτυο wifi που είναι είτε ανοιχτό είτε έχει θέσει σε κίνδυνο την ασφάλεια WEP για το οποίο έχετε τη φράση πρόσβασης.

- Backtrack5 Security Linux Live-CD: εάν δεν είστε εξοικειωμένοι με τη διαδικασία εκκίνησης και πώς να μπείτε σε ένα GUI, διαβάστε φροντιστήριο της προηγούμενης εβδομάδας Πώς να σπάσετε το δικό σας δίκτυο WEP για να μάθετε πόσο ανασφαλής είναι πραγματικάΣας λέμε συνεχώς ότι η χρήση του WEP για να «ασφαλίσετε» το ασύρματο δίκτυό σας είναι πραγματικά παιχνίδι ανόητων, ωστόσο οι άνθρωποι το κάνουν ακόμα. Σήμερα θα ήθελα να σας δείξω ακριβώς πόσο ανασφαλές είναι το WEP, από ... Διαβάστε περισσότερα για το πώς να κάνετε hack το δίκτυο WEP σας.

- Μια ασύρματη κάρτα που υποστηρίζει τη λειτουργία παρακολούθησης (όπου καταγράφει όλα τα πακέτα στο δίκτυο).

Σημείωση: Αυτός δεν είναι ο μόνος τρόπος για να εισπνεύσετε πακέτα στο wifi, αλλά, για μένα, είναι το πιο εύκολο για αρχάριους και αποτελείται από λίγες μόνο εντολές κελύφους για να δείτε αποτελέσματα. Σίγουρα δεν είναι ο πιο ολοκληρωμένος ή αποτελεσματικός τρόπος για να κάνουμε πράγματα, και υπάρχουν ορισμένα μειονεκτήματα και περιορισμοί που θα συζητήσω εκτός από κάθε βοηθητικό πρόγραμμα.

Σήμερα θα καλύψουμε 3 διαφορετικά βοηθητικά προγράμματα βασικού επιπέδου για να καταλάβουμε τι συμβαίνει: urlsnarf, webspy και driftnet.

Εγκαθιστώ

Εκκινήστε το Backtrack5 όπως περιγράφεται την προηγούμενη εβδομάδα. Πριν συνεχίσετε, βεβαιωθείτε ότι έχετε σημειώσει κάπου τις ακόλουθες πληροφορίες:

- ο BSSID (Διεύθυνση Mac) του δικτύου-στόχου σας.

- ο ΟΝΟΜΑ του δικτύου-στόχου σας.

- ο ΚΑΝΑΛΙ αριθμός στον οποίο λειτουργεί το δίκτυο (1-12).

- ο WEP κλειδί (εάν χρειάζεται).

Ξεκινήστε τοποθετώντας την κάρτα wifi σε λειτουργία παρακολούθησης στο καθορισμένο κανάλι, χρησιμοποιώντας:

airmon-ng έναρξη wlan0 [κανάλι]

Αντικαθιστώ wlan0 με το όνομα της ασύρματης συσκευής σας - iwconfig θα σας το πω αν δεν το γνωρίζετε ήδη - και με το σχετικό [Κανάλι] και εκεί (μην συμπεριλάβετε τις αγκύλες). Θα πρέπει τώρα να έχετε μια διεπαφή mon0 για την παρακολούθηση της κυκλοφορίας του δικτύου.

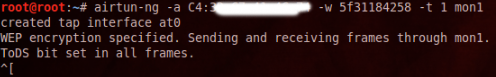

Δεδομένου ότι τα πακέτα πρέπει να αποκρυπτογραφηθούν εν κινήσει, πρέπει να τα τρέξουμε μέσω του βοηθητικού προγράμματος airtun-ng, το οποίο θα μας δώσει μια ζωντανή ροή του αποκρυπτογραφημένα πακέτα καθώς τα βλέπει στο δίκτυο, σε κατάλληλη μορφή για ορισμένες από τις άλλες εφαρμογές που θα χρησιμοποιήσουμε σήμερα. Πληκτρολογήστε την παρακάτω εντολή, αντικαθιστώντας τα στοιχεία σας:

airtun-ng -a [bssid] -w [κωδικός πρόσβασης] -t 1 mon0

Αφήστε το -wbit εάν το κάνετε σε ανοιχτό δίκτυο Wi-Fi. Θα πρέπει να δείτε κάτι παρόμοιο με αυτό εάν είναι επιτυχές.

Το βοηθητικό πρόγραμμα δημιούργησε μια νέα ροή συσκευής δικτύου που ονομάζεται στο0, την οποία πρέπει να ενεργοποιήσουμε χρησιμοποιώντας μια άλλη εντολή (ανοίξτε ένα νέο τερματικό για αυτό και μην κλείσετε αυτό που τρέχει airtun-ng):

ifconfig at0 επάνω

Εντάξει, η εγκατάσταση ολοκληρώθηκε, στο στάδιο 2.

URLSnarf

Αυτό θα απαριθμήσει όλους τους ιστότοπους που επισκέπτονται οι χρήστες στο δίκτυο, ώστε να μπορείτε να δείτε σε πραγματικό χρόνο ποιοι ιστότοποι περιηγούνται επίσης.

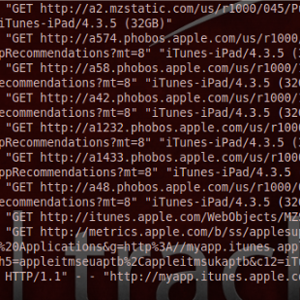

urlsnarf -i at0

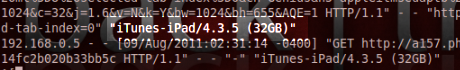

Ωστόσο, θα προκαλέσει πολύ θόρυβο, καθώς κάθε ιστότοπος που επισκέπτεται οδηγεί σε πολλά αιτήματα που υποβάλλονται σε διάφορα μέρη. Ακολουθεί ένα στιγμιότυπο με το οποίο περιηγούμαι στο κατάστημα iTunes. Μια γρήγορη ματιά στη λίστα θα μου πει:

- Ο χρήστης βρίσκεται σε διεύθυνση IP του 192.168.0.5 (χρήσιμο για να μάθετε περισσότερα αργότερα)

- Το αίτημα προέρχεται από iPad 32 GB.

- Ακριβώς ποιες διευθύνσεις URL φορτώνονται.

- Ο χρήστης έχει περάσει από μια σειρά εφαρμογών για κινητά, όπως το Mobile Safari, το Reeder (μια εφαρμογή Google Reader) και το κατάστημα iTunes.

Με πολλούς χρήστες μπορεί να είναι δύσκολο να πει κανείς ποια αιτήματα υποβάλλονται από ποιον, αλλά υπάρχουν πρόσθετα φίλτρα στα οποία δεν θα μπω. Προς το παρόν, αυτό είναι αρκετά τρομακτικό.

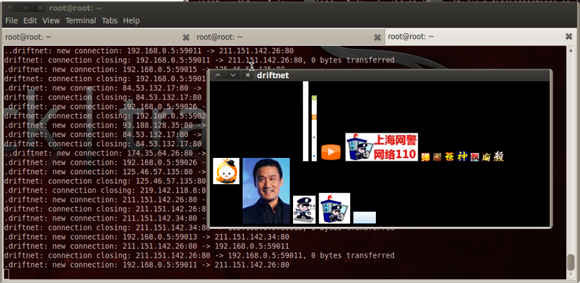

DriftNET

Αυτό χρησιμοποιείται για τη λήψη εικόνων που λαμβάνονται από ιστότοπους και άλλα, και είναι τόσο ηδονοβλεψία όσο μπορείτε.

driftnet -v -i at0

Σημείωση:-β δεν απαιτείται, αλλά δείχνει μια έξοδο κειμένου στο παράθυρο της κονσόλας που προτιμώ να γνωρίζω ότι λειτουργεί ή βρήκε κάτι. Δεν είναι τελείως μακρινό - κατά τη διάρκεια των δοκιμών που βρήκα ότι τείνει μόνο να πάρει μικρότερες εικόνες, πιθανώς επειδή δεν μπόρεσε να αρπάξει πλήρως τα πακέτα για μεγαλύτερα JPG και άλλα, αλλά δεν είναι αποτελεσματικό πιο λιγο. Εδώ έχω περιηγηθεί σε έναν διάσημο ιστότοπο ροής ταινιών από την Κίνα.

Σίγουρα δεν παίρνει τα πάντα, αλλά μπορώ να σας διαβεβαιώσω ότι εάν κάνουν περιήγηση σε ένα συγκεκριμένο pR0n ιστότοπος που ξεκινά με το κόκκινο και τελειώνει με το Tube, θα το μάθετε.

WebSpy

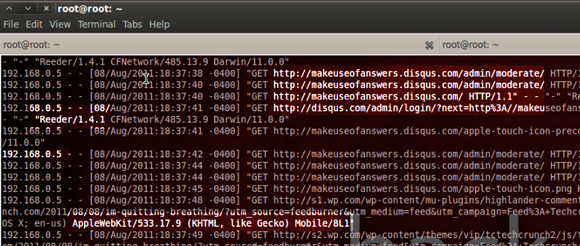

Ενώ προτιμώ τη μορφή αρχείου καταγραφής του URLSnarf, αυτό το βοηθητικό πρόγραμμα θα προσπαθήσει πραγματικά να αντικατοπτρίσει αυτό που περιηγεί ο χρήστης στον υπολογιστή σας. Στην πράξη δεν λειτουργεί τόσο καλά όσο περίμενα, αλλά είναι ενδιαφέρον επίσης. Ωστόσο, πρέπει να στοχεύσετε μια συγκεκριμένη IP χρήστη στο δίκτυο - την οποία θα πρέπει να έχετε μέσω του URLSnarf και, στη συνέχεια, πληκτρολογήστε τα εξής:

webspy -i at0 [διεύθυνση IP προορισμού]

Σε άλλο τερματικό, εκκινήστε τον Firefox χρησιμοποιώντας:

Firefox &

Τώρα, θεωρητικά, ό, τι επισκέπτονται θα αντικατοπτρίζονται στον τοπικό σας πρόγραμμα περιήγησης Firefox. Στην πραγματικότητα, βρήκα ότι θα άνοιγε ένα νέο παράθυρο του προγράμματος περιήγησης για κάθε αίτημα που έκανε ο ιστότοπος - έτσι ένας ιστότοπος όπως το MakeUseOf μπορεί να ανοίξει νέες καρτέλες για τους διάφορους διαφημιζόμενους, και να σχολιάσει ο Disqus - προστέθηκε στις οποίες ορισμένοι ιστότοποι θα άνοιγαν μόνο μέσω IP διεύθυνση. Σίγουρα καλή διασκέδαση και ορισμένοι ιστότοποι λειτουργούν όπως αναμενόταν, αλλά περιορισμένης χρήσης του πραγματικού κόσμου.

Συμπέρασμα:

Εκτελέστε αυτά τα βοηθητικά προγράμματα στο δικό σας δίκτυο για να δείτε ποιος κλέβει το Wi-Fi σας και τι κάνουν με αυτό είναι πιθανώς αποδεκτό, αλλά μόλις αρχίσετε να τα τρέχετε σε δημόσιους χώρους (όπως έκανε κάποιος με αυτό το πλαίσιο εικόνων wifi που τραβά την κίνηση από ανοιχτά σημεία wifi), μπαίνετε σε έναν εντελώς νέο χώρο παρανομιών Ή μήπως; Είναι πραγματικά πολύ εύκολο να εξασφαλίσετε την επισκεψιμότητά σας ακόμα και σε ανοιχτό wifi μέσω σήραγγας τα πάντα μέσω VPN ή έτσι, ελπίζω αυτό να σας δείξει ακριβώς πόσο επικίνδυνα μπορούν πραγματικά τα δίκτυα WEP και το ανοιχτό wifi είναι. Σκεφτείτε δύο φορές πριν μεταβείτε σε αυτό το τοπικό «δωρεάν internet», κάποιος φαίνεται να μεταδίδει για διασκέδαση. Σκοπεύω να εξερευνήσω λίγο περισσότερα wifi κόλπα τις επόμενες εβδομάδες, οπότε μείνετε συντονισμένοι και παίξτε ασφαλείς ανθρώπους.

Όπως πάντα, μη διστάσετε να σχολιάσετε και να κάνετε ερωτήσεις ή επικοινωνήστε με την κοινότητα υποστήριξης για συμβουλές που προέρχονται από πλήθος και σχετικά.

Ο James έχει πτυχίο Τεχνητής Νοημοσύνης και είναι πιστοποιημένο με CompTIA A + και Network +. Είναι ο κύριος προγραμματιστής του MakeUseOf και περνά τον ελεύθερο χρόνο του παίζοντας VR paintball και boardgames. Δημιουργεί υπολογιστές από τότε που ήταν παιδί.