Διαφήμιση

Όταν οι νέες εμφανίσεις του ευρέως διανεμημένου Locky ransomware άρχισαν να στεγνώνουν γύρω στα τέλη Μαΐου Το 2016, οι ερευνητές ασφαλείας ήταν σίγουροι ότι δεν είχαμε δει το τελευταίο κακόβουλο λογισμικό κρυπτογράφησης αρχείων παραλαγή.

Κοιτάξτε, είχαν δίκιο.

Από τις 19 Ιουνίουth ειδικοί ασφαλείας έχουν παρατηρήσει εκατομμύρια κακόβουλα μηνύματα ηλεκτρονικού ταχυδρομείου που αποστέλλονται με ένα συνημμένο που περιέχει μια νέα παραλλαγή του Locky ransomware. ο Η εξέλιξη φαίνεται ότι έκανε το κακόβουλο λογισμικό πολύ πιο επικίνδυνο Πέρα από τον υπολογιστή σας: 5 τρόποι Το Ransomware θα σας αιχμαλωτίσει στο μέλλονΤο Ransomware είναι πιθανώς το πιο άσχημο κακόβουλο λογισμικό εκεί έξω, και οι εγκληματίες που το χρησιμοποιούν γίνονται όλο και περισσότερο προχωρημένα, Εδώ είναι πέντε ανησυχητικά πράγματα που θα μπορούσαν να γίνουν όμηροι σύντομα, συμπεριλαμβανομένων έξυπνων σπιτιών και έξυπνων αυτοκίνητα. Διαβάστε περισσότερα , και συνοδεύονται από μια τροποποιημένη τακτική διανομής, που διαδίδει τη μόλυνση περισσότερο από ό, τι είχε προηγουμένως δει.

Δεν είναι μόνο οι ερευνητές ασφαλείας που ανησυχούν για το Locky ransomware. Υπήρξαν ήδη άλλες παραλλαγές του Locky, και φαίνεται ότι τα δίκτυα διανομής αυξάνουν την «παραγωγή» σε όλο τον κόσμο, χωρίς να έχουν κατά νου συγκεκριμένους στόχους.

Ransomware JavaScript

Το 2016 έχει δει μια μικρή αλλαγή στη διανομή κακόβουλου λογισμικού Don't Fall Foul of the Scammers: Ένας οδηγός για Ransomware και άλλες απειλές Διαβάστε περισσότερα . Οι χρήστες του Διαδικτύου ίσως μόλις άρχισαν να καταλαβαίνουν τις ακραίες απειλές που θέτουν ransomware, αλλά έχει ήδη αρχίσει να εξελίσσεται, προκειμένου να παραμείνει κάτω από το ραντάρ για όσο το δυνατόν περισσότερο.

Και ενώ το κακόβουλο λογισμικό που χρησιμοποιεί γνωστά πλαίσια JavaScript δεν είναι ασυνήθιστο, οι επαγγελματίες ασφαλείας συγκλονίστηκαν με κατακλυσμό κακόβουλου λογισμικού το πρώτο τρίμηνο του 2016 οδηγώντας τον Eldon Sprickerhoff στο κράτος:

«Η εξέλιξη του κακόβουλου λογισμικού φαίνεται να είναι τόσο γρήγορη και κοπιαστική όσο οποιοδήποτε περιβάλλον ζούγκλας, όπου η επιβίωση και η διάδοση συμβαδίζουν. Οι συγγραφείς συχνά επέλεξαν τη λειτουργικότητα από διαφορετικά στελέχη κακόβουλου λογισμικού στην επόμενη γενιά κώδικα - δειγματοληπτικά τακτικά την αποτελεσματικότητα και την κερδοφορία κάθε γενιάς. "

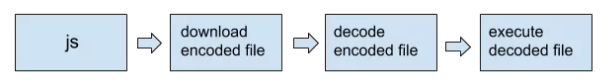

Η εμφάνιση του ransomware που κωδικοποιείται σε JavaScript αποτελεί μια νέα πρόκληση για τους χρήστες να προσπαθήσουν να αποφύγουν. Προηγουμένως, εάν λάβατε κατά λάθος ή στείλατε κακόβουλο αρχείο, τα Windows θα σαρώσουν την επέκταση αρχείου και θα αποφασίσουν εάν αυτός ο συγκεκριμένος τύπος αρχείου αποτελεί κίνδυνο για το σύστημά σας.

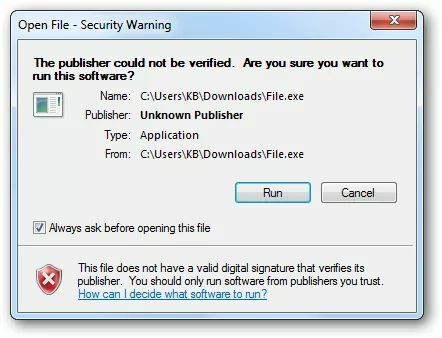

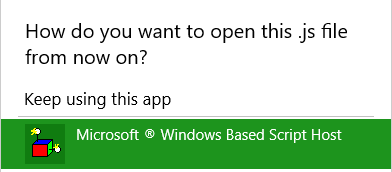

Για παράδειγμα, όταν προσπαθείτε να εκτελέσετε ένα άγνωστο.exe αρχείο, θα εμφανιστεί αυτή η προειδοποίηση:

Δεν υπάρχει τέτοια προεπιλεγμένη προειδοποίηση με το JavaScript - το .js επέκταση αρχείων - αρχεία, γεγονός που έχει οδηγήσει σε έναν τεράστιο αριθμό χρηστών που κάνουν κλικ χωρίς σκέψη, στη συνέχεια κρατούνται για λύτρα.

Botnets και Spam Email

Η συντριπτική πλειοψηφία των ransomware αποστέλλεται μέσω κακόβουλων μηνυμάτων ηλεκτρονικού ταχυδρομείου, τα οποία με τη σειρά τους αποστέλλονται σε τεράστιους όγκους μέσω μαζικών δικτύων μολυσμένων υπολογιστών, που συνήθως αναφέρονται ως "botnet".

Η τεράστια αύξηση των ραντάρ Locky συνδέθηκε άμεσα με το botnet Necrus, το οποίο είδε κατά μέσο όρο 50,000 Διευθύνσεις IP μολυσμένες κάθε 24 ώρες για αρκετούς μήνες. Κατά τη διάρκεια της παρατήρησης (από την Anubis Networks), τα ποσοστά μόλυνσης παρέμειναν σταθερά, μέχρι τις 28 Μαρτίουth όταν υπήρξε μια τεράστια αύξηση, φτάνοντας 650,000 μολύνσεις σε διάστημα 24 ωρών. Στη συνέχεια, πίσω στην επιχείρηση ως κανονικό, αν και με μια σταδιακά μειώνεται ποσοστό μόλυνσης.

Την 1η Ιουνίουst, Ο Νεκρός παρέμεινε ήσυχος. Η συζήτηση για το γιατί το botnet έγινε ήσυχο είναι λεπτή, αν και πολύ επικεντρωμένη γύρω από το σύλληψη περίπου 50 Ρώσων χάκερ. Ωστόσο, το botnet συνέχισε τις εργασίες αργότερα τον μήνα (γύρω στα 19th Ιούνιος), στέλνοντας τη νέα παραλλαγή Locky σε εκατομμύρια δυνητικά θύματα. Μπορείτε να δείτε την τρέχουσα εξάπλωση του botnet Necrus στην παραπάνω εικόνα - σημειώστε πώς αποφεύγει τη Ρωσία;

Τα μηνύματα ηλεκτρονικού ταχυδρομείου ανεπιθύμητης αλληλογραφίας περιέχουν πάντα ένα συνημμένο, το οποίο θεωρείται ότι είναι ένα σημαντικό έγγραφο ή αρχείο που αποστέλλεται από έναν αξιόπιστο (αλλά πλαστογραφημένο) λογαριασμό. Μόλις γίνει λήψη και πρόσβαση στο έγγραφο, θα εκτελεστεί αυτόματα μια μολυσμένη μακροεντολή ή άλλη κακόβουλη δέσμη ενεργειών και ξεκινά η διαδικασία κρυπτογράφησης.

Είτε Locky, Dridex, CryptoLocker, ή μία από τις μυριάδες παραλλαγές ransomware Ιοί, λογισμικό υποκλοπής, κακόβουλο λογισμικό κ.λπ. Εξηγεί: Κατανόηση των Απειλών ΔιαδικτύουΌταν αρχίζετε να σκέφτεστε για όλα τα πράγματα που μπορεί να πάει στραβά κατά την περιήγηση στο Internet, το web αρχίζει να μοιάζει με ένα αρκετά τρομακτικό μέρος. Διαβάστε περισσότερα , το ηλεκτρονικό ταχυδρομείο ανεπιθύμητης αλληλογραφίας εξακολουθεί να είναι το δίκτυο διανομής επιλογής για ransomware, που απεικονίζει απλά πόσο επιτυχής είναι αυτή η μέθοδος παράδοσης.

Νέοι αμφισβητίες εμφανίζονται: Bart και RAA

Το malware του JavaScript δεν είναι η μόνη απειλή Ransomware συνεχίζει να αναπτύσσεται - Πώς μπορείτε να προστατεύσετε τον εαυτό σας; Διαβάστε περισσότερα οι χρήστες θα πρέπει να αντιμετωπίσουν τους επόμενους μήνες - αν και έχω ένα άλλο εργαλείο JavaScript για να σας πω!

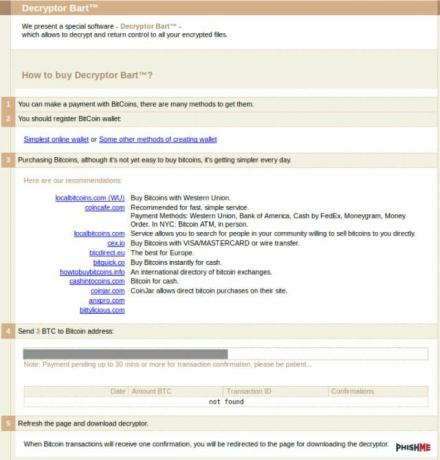

Πρώτα επάνω, το Bart η λοίμωξη εκμεταλλεύεται μερικές αρκετά συνήθεις τεχνικές ransomware, χρησιμοποιώντας μια παρόμοια διεπαφή πληρωμής με το Locky και στοχεύοντας σε μια κύρια λίστα των επεκτάσεων αρχείων για κρυπτογράφηση. Ωστόσο, υπάρχουν μερικές βασικές επιχειρησιακές διαφορές. Ενώ οι περισσότεροι ransomware πρέπει να καλέσετε το σπίτι σε ένα διακομιστή εντολών και ελέγχου για το κρυπτογραφημένο πράσινο φως, ο Bart δεν έχει τέτοιο μηχανισμό.

Αντ 'αυτού, ο Μπρένταν Γκρίφιν και ο Ρόνι Τοκαζόσκι του Phishme πιστεύω ότι ο Μπαρτ βασίζεται σε ένα «Διακριτό αναγνωριστικό θύματος για να υποδείξει στον παράγοντα απειλής ποιο κλειδί αποκρυπτογράφησης πρέπει να χρησιμοποιηθεί για τη δημιουργία της εφαρμογής αποκρυπτογράφησης που υποτίθεται ότι είναι διαθέσιμη σε εκείνα τα θύματα που πληρώνουν λύτρα, »που σημαίνει ακόμη και αν ο μολυσμένος αποσυνδεθεί γρήγορα από το Διαδίκτυο (πριν λάβετε την παραδοσιακή εντολή και τον έλεγχο), το ransomware θα εξακολουθεί να κρυπτογραφεί το αρχεία.

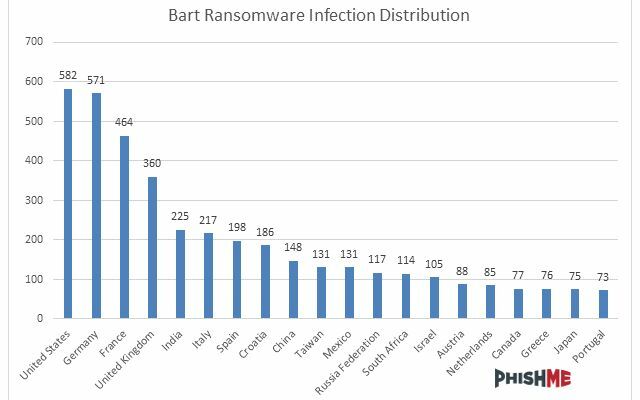

Υπάρχουν δύο ακόμη πράγματα που θέτουν εκτός μέρος τον Bart: την τιμή αποκρυπτογράφησης και τη συγκεκριμένη επιλογή στόχων. Αυτή τη στιγμή ανέρχεται σε 3BTC (bitcoin), το οποίο τη στιγμή της γραφής ισοδυναμεί με μόλις κάτω από $ 2000! Όσον αφορά την επιλογή των στόχων, στην πραγματικότητα είναι περισσότερο ποιος Bart όχι στόχος. Εάν ο Bart καθορίσει μια εγκατεστημένη γλώσσα χρήστη από Ρωσικά, Ουκρανικά ή Λευκορωσικά, δεν θα αναπτυχθεί.

Δεύτερον, έχουμε ΡΑΑ, μια άλλη παραλλαγή ransomware που αναπτύχθηκε εξ ολοκλήρου σε JavaScript. Αυτό που κάνει το RAA ενδιαφέρον είναι η χρήση κοινών βιβλιοθηκών JavaScript. Το RAA διανέμεται μέσω ενός κακόβουλου δικτύου email, όπως βλέπουμε με τα περισσότερα ransomware, και συνήθως έρχεται μεταμφιεσμένο ως έγγραφο του Word. Όταν το αρχείο εκτελείται, δημιουργεί ένα ψεύτικο έγγραφο του Word το οποίο φαίνεται να είναι τελείως κατεστραμμένο. Αντίθετα, το RAA σαρώνει τις διαθέσιμες μονάδες δίσκου για να ελέγξει για πρόσβαση ανάγνωσης και εγγραφής και, εάν είναι επιτυχής, τη βιβλιοθήκη Crypto-JS για να ξεκινήσει η κρυπτογράφηση των αρχείων του χρήστη.

Για να προσθέσει προσβολή στον τραυματισμό, η RAA συνδυάζει επίσης ένα γνωστό πρόγραμμα κλοπής κωδικών πρόσβασης Pony, για να βεβαιωθείτε ότι είστε πραγματικά, πραγματικά βιδωμένοι.

Έλεγχος κακόβουλου λογισμικού JavaScript

Ευτυχώς, παρά την προφανή απειλή που δημιουργεί το κακόβουλο λογισμικό που βασίζεται σε JavaScript, μπορούμε να μετριάσουμε τον πιθανό κίνδυνο με ορισμένους βασικούς ελέγχους ασφαλείας τόσο στους λογαριασμούς email μας όσο και στις σουίτες του Office. Χρησιμοποιώ το Microsoft Office, οπότε αυτές οι συμβουλές θα επικεντρωθούν σε αυτά τα προγράμματα, αλλά θα πρέπει να εφαρμόσετε τις ίδιες αρχές ασφαλείας σε όσες εφαρμογές χρησιμοποιείτε.

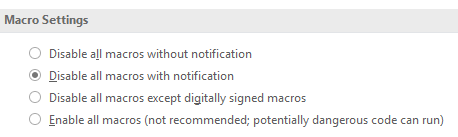

Απενεργοποίηση μακροεντολών

Καταρχήν, μπορείτε να απενεργοποιήσετε τις μακροεντολές από την αυτόματη εκτέλεση. Μια μακροεντολή μπορεί να περιέχει κώδικα που έχει σχεδιαστεί για την αυτόματη λήψη και εκτέλεση κακόβουλου λογισμικού, χωρίς να συνειδητοποιήσετε. Θα σας δείξω πώς να το κάνετε αυτό στο Microsoft Word 2016, αλλά το διαδικασία είναι σχετικά παρόμοια για όλα τα άλλα προγράμματα του Office Πώς να προστατεύσετε τον εαυτό σας από το Microsoft Word MalwareΓνωρίζατε ότι ο υπολογιστής σας μπορεί να μολυνθεί από κακόβουλα έγγραφα του Microsoft Office ή ότι μπορείτε να εξαπατήσετε να ενεργοποιήσετε τις ρυθμίσεις που χρειάζονται για να μολύνουν τον υπολογιστή σας; Διαβάστε περισσότερα .

Κατευθύνομαι προς Αρχείο> Επιλογές> Κέντρο εμπιστοσύνης> Ρυθμίσεις κέντρου εμπιστοσύνης. Υπό Ρυθμίσεις μακροεντολών έχετε τέσσερις επιλογές. Επιλέγω Απενεργοποιήστε όλες τις μακροεντολές με ειδοποίηση, έτσι μπορώ να επιλέξω να το εκτελέσω αν είμαι σίγουρος για την πηγή. Ωστόσο, Η Microsoft συμβουλεύει την επιλογήΑπενεργοποιήστε όλες τις μακροεντολές εκτός από τις μακροεντολές με ψηφιακή υπογραφή, σε άμεση σχέση με την εξάπλωση του ραντάμ του Locky.

Εμφάνιση επεκτάσεων, χρήση διαφορετικού προγράμματος

Αυτό δεν είναι απολύτως αλάνθαστο, αλλά ο συνδυασμός των δύο αλλαγών ίσως σας εξοικονομήσει από το διπλό κλικ σε λάθος αρχείο.

Πρώτον, πρέπει να ενεργοποιήσετε τις επεκτάσεις αρχείων εντός των Windows, οι οποίες είναι κρυμμένες από προεπιλογή.

Στα Windows 10, ανοίξτε ένα παράθυρο του Explorer και κατευθυνθείτε προς το Θέα αυτί. Ελεγχος Επέκταση ονόματος αρχείου.

Στα Windows 7, 8 ή 8.1, κατευθυνθείτε προς Πίνακας ελέγχου> Εμφάνιση και εξατομίκευση> Επιλογές φακέλου. Σύμφωνα με το Θέα καρτέλα, μετακινηθείτε προς τα κάτω Προηγμένες ρυθμίσεις μέχρι να εντοπίσετε Απόκρυψη επεκτάσεων για γνωστούς τύπους αρχείων.

Αν κατά λάθος κατεβάσετε ένα κακόβουλο αρχείο που μεταμφιέζεται ως κάτι άλλο, θα πρέπει να μπορείτε να εντοπίσετε την επέκταση αρχείου πριν από την εκτέλεση.

Το δεύτερο μέρος αυτής της διαδικασίας περιλαμβάνει την αλλαγή του προεπιλεγμένου προγράμματος που χρησιμοποιείται για το άνοιγμα των αρχείων JavaScript. Βλέπετε, όταν ασχολείστε με το JavaScript στο πρόγραμμα περιήγησής σας, υπάρχουν διάφορα εμπόδια και πλαίσια για να προσπαθήσετε να σταματήσετε οποιαδήποτε κακόβουλα συμβάντα από τη φθορά του συστήματός σας. Μόλις είστε έξω από την ιερότητα του προγράμματος περιήγησης και στο κέλυφος των Windows, κακά πράγματα μπορεί να συμβούν όταν εκτελείται το αρχείο.

Προχωρήστε στο .js αρχείο. Αν δεν ξέρετε πού ή πώς, εισάγετε * .js στη γραμμή αναζήτησης του Windows Explorer. Το παράθυρό σας πρέπει να συμπληρώνεται με αρχεία παρόμοια με αυτά:

Κάντε δεξί κλικ σε ένα αρχείο και επιλέξτε Ιδιότητες. Αυτήν τη στιγμή το αρχείο JavaScript μας ανοίγει με το Host Windows Script Host. Μετακινηθείτε προς τα κάτω μέχρι να βρείτε Μπλοκ ΣΗΜΕΙΩΣΕΩΝ και πατήστε Εντάξει.

Επανελέγχω

Το Microsoft Outlook δεν σας επιτρέπει να λαμβάνετε αρχεία συγκεκριμένου τύπου. Αυτό περιλαμβάνει και τα .exe και .js και είναι να σταματήσετε να εισαγάγετε κατά λάθος κακόβουλο λογισμικό στον υπολογιστή σας. Ωστόσο, αυτό δεν σημαίνει ότι δεν μπορούν και δεν θα γλιστρήσουν και με τα δύο άλλα μέσα. Υπάρχουν τρεις εξαιρετικά εύκολοι τρόποι με τους οποίους τα ransomware μπορούν να επανασυσκευαστούν:

- Χρήση συμπίεσης αρχείων: ο κακόβουλος κώδικας μπορεί να αρχειοθετηθεί και αποστέλλεται με μια διαφορετική επέκταση αρχείου που δεν ενεργοποιεί το αποκλειστικό αποκλεισμό συνημμένων του Outlook.

- Μετονομάστε το αρχείο: συχνά συναντάμε κακόβουλο κώδικα που συγκαλύπτεται ως άλλος τύπος αρχείου. Καθώς ο περισσότερος κόσμος χρησιμοποιεί κάποια μορφή σουίτας γραφείου, οι μορφές εγγράφων είναι εξαιρετικά δημοφιλείς.

- Χρησιμοποιώντας έναν κοινόχρηστο διακομιστή: αυτή η επιλογή είναι λίγο λιγότερο πιθανή, αλλά το κακόβουλο μήνυμα μπορεί να αποσταλεί από έναν ιδιωτικό διακομιστή FTP ή ασφαλούς διακομιστή SharePoint σε περίπτωση συμβιβασμού. Δεδομένου ότι ο διακομιστής θα είναι κατάλογος με λευκώματα στο Outlook, το συνημμένο δεν θα ληφθεί ως κακόβουλο.

Δείτε εδώ μια πλήρη λίστα από τις οποίες επεκτάσεις Το Outlook μπλοκάρει από προεπιλογή.

Συνεχής επαγρύπνηση

Δεν πρόκειται να ψέψω. Υπάρχει μια πανταχού παρούσα απειλή κακόβουλου λογισμικού όταν είστε συνδεδεμένοι - αλλά δεν χρειάζεται να υποκύψετε στην πίεση. Εξετάστε τους ιστότοπους που επισκέπτεστε, τους λογαριασμούς στους οποίους συνδέεστε και τα μηνύματα ηλεκτρονικού ταχυδρομείου που λαμβάνετε. Και παρόλο που γνωρίζουμε ότι είναι δύσκολο για το λογισμικό προστασίας από ιούς να συμβαδίζει με την εκθαμβωτική σειρά malware οι παραλλαγές που αναδύονται, η λήψη και η ενημέρωση μιας σουίτας προστασίας από ιούς πρέπει να αποτελούν απολύτως μέρος του συστήματός σας άμυνα.

Έχετε πληγεί από ransomware; Πήρατε τα αρχεία σας πίσω; Ποια ransomware ήταν; Ενημερώστε μας τι συνέβη!

Συντελεστές εικόνας: Necrus botnet μολύνσεων χάρτη μέσω malwaretech.com, Bart διασύνδεση αποκρυπτογράφησης και τρέχουσες λοιμώξεις ανά χώρα τόσο μέσω phishme.com

Ο Gavin είναι ανώτερος συγγραφέας για το MUO. Είναι επίσης ο Editor και ο Διαχειριστής SEO για την κρυπτο-εστιασμένη περιοχή αδελφών της MakeUseOf, Αποκωδικοποιημένα μπλοκ. Έχει ένα σύγχρονο γράψιμο BA (Hons) με ψηφιακές καλλιτεχνικές πρακτικές που λεηλάτησαν από τους λόφους του Ντέβον, καθώς και πάνω από μια δεκαετία επαγγελματικής γραφής. Απολαμβάνει άφθονες ποσότητες τσαγιού.