Μπορεί να έχετε ακούσει τον όρο «παραβίαση οθόνης» στο παρελθόν, αλλά ίσως να μην είστε σίγουροι τι σημαίνει. Η παραβίαση οθόνης ή η παραβίαση οθόνης αφής είναι ένας τύπος κυβερνοεπίθεσης που περιλαμβάνει τον έλεγχο της οθόνης αφής του smartphone ή του υπολογιστή κάποιου χωρίς την άδειά του.

Αναλαμβάνοντας τον έλεγχο της οθόνης αφής σας, οι εισβολείς μπορούν να εκτελέσουν διάφορες κακόβουλες εργασίες. Οι κυβερνοεπιτιθέμενοι μπορούν επίσης να το χρησιμοποιήσουν για να αποκτήσουν πρόσβαση σε ευαίσθητες πληροφορίες, όπως κωδικούς πρόσβασης και ονόματα χρήστη.

Τι συνεπάγεται, λοιπόν, το hacking οθόνης; Και το πιο σημαντικό, πώς μπορείτε να προστατευθείτε από αυτό;

Τι είναι το Lock Screen Hacking;

Η παραβίαση οθόνης γίνεται συνήθως αξιοποιώντας την οθόνη αφής μιας συσκευής. Οι εισβολείς μπορεί να έχουν πρόσβαση στην οθόνη απομακρυσμένα ή μπορεί να αλληλεπιδρούν φυσικά με αυτήν και να εκμεταλλεύονται τις αδυναμίες του υλικού ή του λογισμικού. Αυτό γίνεται με την αξιοποίηση του

ηλεκτρομαγνητικές παρεμβολές (EMI), η διαδικασία με την οποία μπορούν να ανιχνευθούν και να χειριστούν τα ηλεκτρικά σήματα. Δεδομένου ότι οι συσκευές με οθόνη αφής περιέχουν μια ποικιλία ηλεκτρικών σημάτων, αυτό τις καθιστά ευάλωτες στο EMI. Η παραβίαση οθόνης μπορεί επίσης να περιλαμβάνει την εκμετάλλευση ελαττωμάτων στο λειτουργικό σύστημα ή τη σχεδίαση υλικού της συσκευής.Χρησιμοποιώντας το EMI, οι χάκερ μπορούν να εισάγουν εξ αποστάσεως ψευδή σημεία αφής σε μια οθόνη αφής της συσκευής και μπορούν να ελέγχουν τη συσκευή χωρίς να την αγγίξουν πραγματικά.

Μόλις οι χάκερ αποκτήσουν πρόσβαση στην οθόνη σας, μπορούν να εκτελέσουν διάφορες κακόβουλες δραστηριότητες, όπως αλλαγή του κωδικού πρόσβασης στην οθόνη κλειδώματος, πρόσβαση σε ευαίσθητα δεδομένα, εγκατάσταση κακόβουλου λογισμικού και πολλά άλλα.

Τι είναι το Ghost Touch;

Το άγγιγμα φαντασμάτων, που ονομάζεται επίσης χτύπημα οθόνης ή φάντασμα, είναι ένας τύπος παραβίασης οθόνης αφής που περιλαμβάνει χρησιμοποιώντας μια μικρή συσκευή (π.χ. smartphone, tablet ή φορητό υπολογιστή) για τον έλεγχο της δραστηριότητας σε άλλη συσκευή οθόνη. Αυτό συμβαίνει όταν ένας χάκερ χρησιμοποιεί το EMI για να προσομοιώσει ένα ψεύτικο δάχτυλο ή αντικείμενο στην οθόνη αφής και μπορεί να το ελέγξει χωρίς φυσική επαφή. Ελέγχοντας τις κινήσεις της οθόνης αφής, οι χάκερ μπορούν να έχουν πρόσβαση σε ευαίσθητες πληροφορίες όπως κωδικούς πρόσβασης και προσωπικά δεδομένα χωρίς να αφήνουν φυσικά ίχνη της παρουσίας τους. Το Ghost touch μπορεί επίσης να χρησιμοποιηθεί για την έναρξη επιθέσεων χάκερ, όπως η πραγματοποίηση αγορών χωρίς τη γνώση του ιδιοκτήτη ή η πρόσβαση σε οικονομικούς λογαριασμούς.

Τα προβλήματα με το άγγιγμα φαντασμάτων δεν οφείλονται πάντα σε χάκερ, αλλά μπορεί να είναι ενδεικτικό κακόβουλης δραστηριότητας.

Πώς εκτελείται το Screen Hacking;

Ακολουθούν τα βήματα που λαμβάνουν οι κυβερνοεπιτιθέμενοι για να πραγματοποιήσουν επιτυχή πειρατεία οθόνης αφής.

Βήμα 1: Αναζητήστε ένα κατάλληλο μέρος

Οι χάκερ θα αναζητήσουν έναν δημόσιο χώρο όπου έχουν πρόσβαση στην οθόνη μιας συσκευής. Αυτό μπορεί να είναι σε σαλόνι αεροδρομίου, καφετέρια, βιβλιοθήκη ή ακόμα και σε τρένο. Σε τέτοια μέρη, μπορούν να χρησιμοποιήσουν το EMI για πρόσβαση στην οθόνη αφής των συσκευών που βρίσκονται στο τραπέζι με την οθόνη τους στραμμένη προς το τραπέζι.

Βήμα 2: Εγκαταστήστε τον εξοπλισμό EMI

Μόλις ο χάκερ βρει μια κατάλληλη τοποθεσία, εγκαθιστά τον εξοπλισμό EMI του. Αποτελείται από μια κεραία και έναν ενισχυτή, που δημιουργούν μαγνητικά σήματα που μπορούν να χρησιμοποιηθούν για παρεμβολή στο ηλεκτρομαγνητικό πεδίο της συσκευής οθόνης αφής.

Βήμα 3: Αποστολή ηλεκτρομαγνητικών σημάτων

Στη συνέχεια, ο χάκερ στέλνει ηλεκτρομαγνητικά κύματα σε συγκεκριμένες συχνότητες, προκειμένου να παρέμβει στα σήματα της οθόνης αφής και να δημιουργήσει ψευδείς πινελιές στην οθόνη προκειμένου να αποκτήσει τον έλεγχό της. Οι επιτιθέμενοι μπορούν να εγχύσουν ηλεκτρομαγνητικά ερεθίσματα στα ηλεκτρόδια της οθόνης αφής για να προκαλέσουν την καταγραφή των γεγονότων ως συμβάντων αφής.

Βήμα 4: Πρόσβαση στη Συσκευή

Μόλις ο χάκερ καταγράψει και παρέμβει στο ηλεκτρομαγνητικό πεδίο της συσκευής, μπορεί να αποκτήσει πρόσβαση σε αυτό και να πάρει τον έλεγχο. Αυτό τους επιτρέπει να εκτελούν διάφορες κακόβουλες δραστηριότητες.

Τι μπορούν να κάνουν οι εισβολείς χρησιμοποιώντας το Screen Hacking;

Οι χάκερ οθόνης μπορούν να κάνουν διάφορες κακόβουλες δραστηριότητες στη συσκευή, όπως:

- Λήψη ή πραγματοποίηση κλήσεων: Οι χάκερ μπορούν να έχουν πρόσβαση στον τηλεφωνικό κατάλογο της συσκευής και να καλούν αριθμούς για να πραγματοποιούν κλήσεις ή να λαμβάνουν εισερχόμενες κλήσεις.

- Εκκινήστε κακόβουλους ιστότοπους χρησιμοποιώντας το πληκτρολόγιο: Ο χάκερ μπορεί να εκκινήσει έναν κακόβουλο ιστότοπο ή ιστοσελίδα και στη συνέχεια να πληκτρολογήσει εντολές στο πληκτρολόγιο.

- Εγκαταστήστε κακόβουλο λογισμικό: Οι εισβολείς μπορούν να εγκαταστήσουν κακόβουλο λογισμικό στη συσκευή χωρίς να το γνωρίζει ο χρήστης, επιτρέποντάς τους να αποκτήσουν πρόσβαση σε εμπιστευτικά δεδομένα.

- Υποκλοπή μηνυμάτων: Ο κυβερνοεπιτιθέμενος μπορεί να χρησιμοποιήσει την παραβίαση οθόνης για να υποκλέψει, να διαβάσει, να γράψει και να διαγράψει μηνύματα από τη συσκευή.

- Πρόσβαση στα στοιχεία επικοινωνίας: Οι εισβολείς μπορούν επίσης να αποκτήσουν πρόσβαση στις επαφές μιας συσκευής, συμπεριλαμβανομένων των διευθύνσεων email και των αριθμών τηλεφώνου.

- Πρόσβαση σε λογαριασμούς μέσων κοινωνικής δικτύωσης: Οι χάκερ οθόνης μπορούν να έχουν πρόσβαση στους λογαριασμούς κοινωνικών μέσων του χρήστη και να δημοσιεύουν μηνύματα ή κακόβουλους συνδέσμους.

Ποιες είναι οι ενδείξεις του Screen Hacking;

Είναι δύσκολο να ανιχνευθεί η παραβίαση οθόνης στα αρχικά της στάδια, καθώς ο χάκερ δεν αφήνει κανένα φυσικό στοιχείο. Ωστόσο, υπάρχουν ορισμένα προειδοποιητικά σημάδια που μπορείτε να προσέξετε εάν υποψιάζεστε ότι η συσκευή σας έχει παραβιαστεί.

Κατά τη ρύθμιση μιας νέας συσκευής, για παράδειγμα, οι χρήστες αποθηκεύουν συνήθως τις προτιμήσεις και τις ρυθμίσεις τους. Εάν παρατηρήσετε αλλαγές σε αυτές τις ρυθμίσεις, μπορεί να υποδηλώνει ότι η συσκευή σας έχει παραβιαστεί. Ομοίως, εάν παρατηρήσετε αχαρακτήριστα μηνύματα ή κλήσεις, είναι πιθανό ένας χάκερ να έχει πρόσβαση στη συσκευή σας.

Οι χάκερ οθόνης μπορούν να χρησιμοποιήσουν μεγάλες ποσότητες δεδομένων για να ελέγξουν τη συσκευή. Εάν παρατηρήσετε ασυνήθιστα υψηλή χρήση δεδομένων, ενδέχεται να εκτελείται κάτι κακόβουλο.

Και αν η συσκευή σας έχει συζευχθεί με μια συσκευή Bluetooth που δεν αναγνωρίζετε, αυτό, επίσης, θα μπορούσε να είναι σημάδι παραβίασης της οθόνης.

Πώς να προστατεύσετε τον εαυτό σας από το Screen Hacking

Δεδομένων των κινδύνων της παραβίασης οθόνης, είναι σημαντικό να λάβετε μέτρα για να προστατεύσετε τον εαυτό σας και τη συσκευή σας από τέτοιες επιθέσεις. Εδώ είναι μερικές συμβουλές που μπορούν να βοηθήσουν.

Χρησιμοποιήστε μια μέθοδο ασφαλούς ξεκλειδώματος

Ο πιο αποτελεσματικός τρόπος για να προστατεύσετε τη συσκευή σας από επιθέσεις hacking οθόνης είναι να χρησιμοποιήσετε μια ασφαλή μέθοδο ξεκλειδώματος. Εάν το τηλέφωνό σας υποστηρίζει βιομετρικό έλεγχο ταυτότητας όπως δακτυλικό αποτύπωμα ή αναγνώριση προσώπου, βεβαιωθείτε ότι το χρησιμοποιείτε αντί για μοτίβο ή PIN.

Ενεργοποιήστε τον έλεγχο ταυτότητας δύο παραγόντων

Έλεγχος ταυτότητας δύο παραγόντων (2FA) είναι ένα πρόσθετο επίπεδο ασφάλειας για τη συσκευή σας, το οποίο απαιτεί να εισαγάγετε έναν κωδικό που αποστέλλεται στη συσκευή ή τον αριθμό τηλεφώνου σας εκτός από τον κωδικό πρόσβασής σας. Το 2FA διασφαλίζει ότι ακόμα κι αν κάποιος έχει τον κωδικό πρόσβασής σας, δεν θα μπορεί να αποκτήσει πρόσβαση χωρίς τον πρόσθετο κωδικό.

Να είστε προσεκτικοί σε δημόσιους χώρους

Όταν χρησιμοποιείτε τη συσκευή σας σε δημόσιους χώρους, λάβετε επιπλέον προφυλάξεις για να διασφαλίσετε ότι η οθόνη της συσκευής σας δεν είναι εκτεθειμένη. Αποφύγετε να αφήνετε το τηλέφωνό σας χωρίς επίβλεψη και μην το βλέπετε όταν δεν το χρησιμοποιείτε.

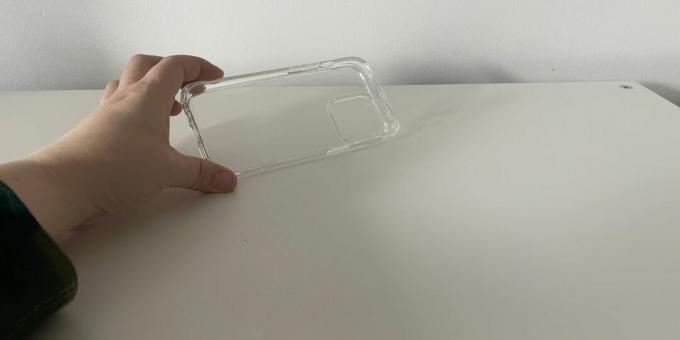

Χρησιμοποιήστε μη μαγνητικές θήκες

Όταν χρησιμοποιείτε ένα smartphone, φορητό υπολογιστή ή tablet στο κοινό, σκεφτείτε να επενδύσετε σε μια μη μαγνητική θήκη. Αυτό μπορεί να βοηθήσει στην προστασία της συσκευής σας από κακόβουλους παράγοντες που μπορεί να προσπαθούν να αποκτήσουν πρόσβαση μέσω παραβίασης οθόνης.

Προσοχή στο Lock Screen Hacking

Η παραβίαση της οθόνης κλειδώματος μπορεί να είναι καταστροφική, επομένως είναι σημαντικό να λάβετε μέτρα για να προστατεύσετε τον εαυτό σας. Είναι σημαντικό να χρησιμοποιείτε μια ασφαλή μέθοδο ξεκλειδώματος, να ενεργοποιείτε τον έλεγχο ταυτότητας δύο παραγόντων, να προσέχετε ιδιαίτερα σε δημόσιους χώρους και να επενδύετε σε μη μαγνητικές θήκες για τις συσκευές σας. Ακολουθώντας αυτές τις συμβουλές, μπορείτε να διασφαλίσετε ότι η παραβίαση οθόνης δεν θα είναι πρόβλημα.