Διαφήμιση

Με Η γοητεία του Χόλιγουντ της πειρατείας Πώς το Hollywood Glamorizes Hacking - Και γιατί αυτό είναι βαθιά λανθασμένο [Γνώμη]Τι θα συμβεί αν θα μπορούσατε να χάσετε το σύστημα ηλεκτρονικών υπολογιστών του σχολείου σας και να "δώσετε" το ιστορικό συμμετοχής σας; Αυτό επιτεύχθηκε στην ταινία του 1986 Ferris Bueller's Off Off, που χαρακτηρίζει και πάλι τον Matthew Broderick. Τι γίνεται αν θα μπορούσατε να χάσετε ... Διαβάστε περισσότερα , είναι εύκολο να σκεφτούμε τις ομάδες χάκερ ως κάποιο είδος ρομαντικών επαναστατών στο πίσω δωμάτιο. Αλλά ποιοι είναι αυτοί, τι υποστηρίζουν και ποιες επιθέσεις έχουν κάνει στο παρελθόν;

Βλέπουμε τις ιστορίες κάθε εβδομάδα κάποιων ατρόμητος χάκερ 10 από τους πιο διάσημους και καλύτερους χάκερ στον κόσμο (και τις συναρπαστικές ιστορίες τους)Λευκοί καπετάνιοι χάκερ έναντι μαύρων καπέλων χάκερ. Εδώ είναι οι καλύτεροι και πιο διάσημοι χάκερ στην ιστορία και τι κάνουν σήμερα. Διαβάστε περισσότερα ή η ομάδα των χάκερ καταστρέψει την τεχνογνωσία τους. Οι τράπεζες λήστεψαν εκατομμύρια

χάρη σε κάποιο κρυπτό κακόβουλο λογισμικό ή σε hacked έγγραφα που διαρρέουν από πολυεθνικό σώμα. Αυτό είναι χωρίς να αναφέρουμε τα εκατομμύρια ιστοτόπων μικρού χρόνου και αθώοι (και πιο απειλητικό) Οι λογαριασμοί Twitter έχουν τεθεί εκτός σύνδεσης. Τα παραδείγματα συνεχίζονται και συνεχίζονται. Αλλά όταν το εξετάζετε, πολλές από τις μεγάλες επιθέσεις μπορούν συχνά να αποδοθούν σε μερικές εξέχουσες ομάδες χάκερ.Ας ρίξουμε μια ματιά σε μερικές από αυτές τις ομάδες, και τι τους παρακινεί.

Ανώνυμος: Αποκεντρωμένος ακόμα United

Η μακράν πιο γνωστή και καλά δημοσιευμένη ομάδα χάκερ είναι η Ανώνυμος. Πρόκειται για ένα υπόγειο, διεθνές δίκτυο των «ανακεφαλαιωτικών» hacktivists »που ξεπήδησε από το 4Chan, το αμφιλεγόμενο πίνακα ανακοινώσεων με βάση την εικόνα. Το συλλογικό είναι γνωστό στο κοινό από το 2008, όταν κυκλοφόρησε ένα βίντεο YouTube (παραπάνω), ορίζοντας τον τόνο για αυτό που επρόκειτο να έρθει. Σε αυτό το βιντεοκλίπ ξεκίνησε για πρώτη φορά η ετικέτα της ομάδας.

Η γνώση είναι δωρεάν. Είμαστε ανώνυμοι. Είμαστε Λεγεώνα. Δε συγχωρούμε. Δεν ξεχνάμε. Να μας περιμένεις.

Στο δικό του πρώτη συνέντευξη από τότε που έγινε ενημερωτής του FBI, πρώην μέλος του Anonymous Εξηγεί ο Hector Monsegur "Ανώνυμος είναι μια ιδέα. Μια ιδέα για την οποία θα μπορούσαμε όλοι να είμαστε ανώνυμοι ...Θα μπορούσαμε όλοι να δουλέψουμε μαζί ως πλήθος - ενωμένοι - θα μπορούσαμε να ανυψώσουμε και να αγωνιστούμε κατά της καταπίεσης ».

Από τότε, η μυστηριώδης ομάδα έχει ξεκινήσει πολλές επιθέσεις στις ιστοσελίδες των κυβερνητικών υπηρεσιών, πολιτικούς, πολυεθνικές, ο Εκκλησία της Σαηεντολογίας, και εκατοντάδες λογαριασμών στο ISIS Twitter (για να αναφέρω μερικά). Είναι σημαντικό να σημειωθεί ωστόσο ότι, λόγω του ότι η Anonmyous είναι απολύτως αποκεντρωμένη, δεν υπάρχει συγκεκριμένη «ηγεσία» που να πρωτοστατεί σε αυτές τις εκστρατείες. Οι περισσότερες επιθέσεις θα αποτελούνται από τελείως διαφορετικά άτομα που θα μπορούσαν ακόμη να εργάζονται προς την κατεύθυνση των δικών τους μεμονωμένων σκοπών.

Μία από τις πιο εκτεταμένες εκστρατείες του ομίλου ήταν η η επίθεση ξεκίνησε εναντίον των PayPal, VISA και Mastercard (Λειτουργία Avenge Assange) ως απάντηση στο λουρί που κρεμόταν γύρω από το λαιμό του Wikileaks.

Στην πραγματικότητα, ήταν το Wikileaks - και εξακολουθεί να είναι — εξαρτάται από τις δωρεές για να παραμείνει στη ζωή. Η αμερικανική κυβέρνηση κινητοποίησε σχέδια για να καταστήσει σχεδόν αδύνατη τη δωρεά αυτή, καταστέλλοντας έτσι την ικανότητα του ιστοτόπου να παραμείνει σε λειτουργία. Ανώνυμος δεν μου άρεσε αυτή η κίνηση, έτσι την αντιμετώπισε κάνοντας (πολύ) αποτελεσματική χρήση του Χαμηλή Orbit Ion Cannon (LOIC). Αυτό το εργαλείο επέτρεψε σε οποιονδήποτε να βοηθήσει με τις επιθέσεις Denial-Of-Service (DDOS) σε αυτούς τους γιγαντιαίους ιστοτόπους, να τους φέρει προσωρινά στα γόνατά τους και χάνοντας τις εταιρείες εκατομμύρια δολάρια κατά τη διάρκεια.

Μετά την αδιαμφισβήτητη «επιτυχία» αυτής της επίθεσης, ο Ανώνυμος άρχισε να λειτουργεί σε μια πολύ πιο πολιτική σφαίρα, επιτίθεται σε μεξικανικά καρτέλ ναρκωτικών (που απέτυχε), ιστοσελίδες συνδέονται με την παιδική πορνογραφία και Ισραηλινές κυβερνητικές ιστοσελίδες (ως απάντηση στις επιθέσεις της στην Παλαιστίνη).

Ο τρόπος με τον οποίο ο Ανώνυμος ξεκινά αυτές τις επιθέσεις έχει γίνει σχεδόν παράδοση για την ομάδα: η επίθεση DDOS. Αυτό είναι όπου ο διακομιστής ενός ιστοτόπου πλημμυρίζει με τόσα δεδομένα (πακέτα) που δεν μπορεί να χειριστεί την πίεση. Γενικά, ο ιστότοπος τερματίζεται εκτός σύνδεσης μέχρι να εμφανιστούν κάποιοι τεχνικοί για να διορθώσουν το πρόβλημα, ή μέχρι να σταματήσουν οι ανώνυμοι βομβαρδισμοί. Στο φανταστικό του Νεοϋορκέζος κομμάτι για τον Anonymous, ο David Kushner αναφέρει την πρώην Anon Η στρατιωτική προσέγγιση του Christopher Doyon στις επιθέσεις DDOS του ομίλου:

PLF: ΠΡΟΣΟΧΗ: Όλοι όσοι υποστηρίζουν το PLF ή μας θεωρούν φίλο τους ή ποιος νοιάζεται για να νικήσει το κακό και να προστατεύσει τους αθώους: Το Operation Peace Camp είναι LIVE και μια δράση βρίσκεται σε εξέλιξη. TARGET: www.co.santa-cruz.ca.us. Πυρ κατά βούληση. Επαναλάβετε: FIRE!

Οι τακτικές του Ανώνυμου ξεπερνούν αυτές τις «παραδοσιακές» επιθέσεις DDOS. Το 2011, η προσοχή του Anonymous στράφηκε στην Τυνησία (Λειτουργία Τυνησία). Χρησιμοποιώντας τις επαφές και τις δεξιότητες που έχει στη διάθεσή τους, η ομάδα εξασφάλισε την επανάσταση που συμβαίνει στο οι δρόμοι έλαβαν μεγάλη κάλυψη από τα μέσα μαζικής ενημέρωσης, χάραξαν κυβερνητικούς ιστότοπους και διέθεταν «πακέτα φροντίδας» διαδηλωτές. Αυτά τα πακέτα φροντίδας έχουν από τότε διανεμηθεί σε διάφορες συναθροίσεις σε όλο τον κόσμο, προσφέροντας σενάρια που μπορούν να χρησιμοποιηθούν για την πρόληψη της κυβερνητικής παρακολούθησης, μεταξύ άλλων, ίσως να χρειαστεί ένας επαναστάτης.

Από την άποψη της συνολικής στόχους του Ανώνυμου, αυτά ήταν αρκετά σαφώς περιγράφονται σε α δήλωση δημοσίευση της επιχείρησης Avenge Assange. Το αν η ομάδα πρόκειται να συνειδητοποιήσει αυτούς τους στόχους με σωστό ή λανθασμένο τρόπο είναι ανοιχτό στη συζήτηση, αλλά είναι σίγουρα ένα βήμα μακριά από το "κάνοντας το για το LULZ«Προσέγγιση που πολλοί άνθρωποι συνδέουν με άλλες πράξεις της πολιτικής ανυπακοής.

Ενώ δεν έχουμε μεγάλη συνεργασία με το WikiLeaks, αγωνιζόμαστε για τους ίδιους λόγους. Θέλουμε τη διαφάνεια και την αντιμετώπιση της λογοκρισίας ...Αυτός είναι ο λόγος για τον οποίο σκοπεύουμε να χρησιμοποιήσουμε τους πόρους μας για την ευαισθητοποίηση, την επίθεση εναντίον και την υποστήριξη εκείνων που βοηθούν τον κόσμο μας στην ελευθερία και τη δημοκρατία.

Ηλεκτρονικός Στρατός της Συρίας (SEA): Υποστηρίζει τον Bashar al-Assad

Όλοι οι χάκερ δεν αγωνίζονται για πιο αριστερά, φιλελεύθερα ιδανικά. Το 2012, ο Ανώνυμος και ο Συριακός Ηλεκτρονικός Στρατός άρχισαν να ανταλλάσσουν επιθέσεις και απειλές,δήλωσε τον κυβερνοεγκέφαλο»Στην SEA (βλ πάνω από το βίντεο, και το Απάντηση SEA εδώ)

Από το 2011, η ιδιαίτερα ενεργός ΚΟΑ έχει ενεργήσει από την υποστήριξη για Συριακό καθεστώς του Προέδρου Bashar al-Assad. Λογικά λοιπόν, η SEA θεωρείται συχνά ότι επιτίθεται σε δυτικά μέσα μαζικής ενημέρωσης που εκδίδουν μηνύματα κατά της Συρίας. Οι πανεπιστημιακοί φοιτητές (που ισχυρίζονται ότι έχουν σχέσεις με τους μαθητές) Βασισμένη στο Λίβανο ισλαμιστική μαχητική ομάδα Χεζμπολάχ) πίσω από αυτές τις επιθέσεις έχουν κερδίσει κάποιο σεβασμό από τις σε απευθείας σύνδεση επιχειρήσεις ασφαλείας μετά από χάκερ εκατοντάδες ιστοσελίδες. Σημαντικοί στόχοι περιλαμβάνουν το Νιου Γιορκ Ταιμς, CBC, και Η Washington Post, προκαλώντας πολλούς να είναι ανησυχώντας βαθύτατα για τα πολιτικά κίνητρα πίσω από την ομάδα.

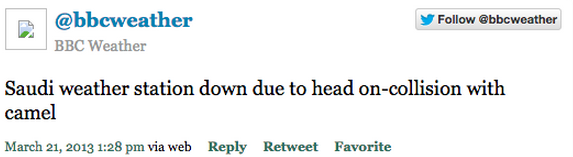

Χρησιμοποιώντας κακόβουλο λογισμικό, επιθέσεις DDOS, defacement, spamming και phishing, η πατριωτική ομάδα ήταν παραγωγική τόσο στις επιθέσεις όσο και στις φάρσες. Στην πιο ανοιχτή πλευρά του φάσματος, όταν η ομάδα χάκεψε τον λογαριασμό Twitter του BBC Weather, δεν έγιναν πολλές ζημιές:

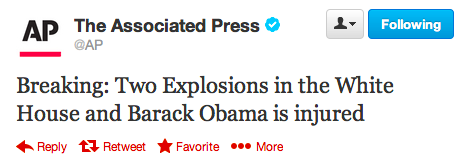

Από την σκοτεινότερη πλευρά, η ομάδα είναι γνωστή για τη χρήση επιθέσεων δόλιου phishing για να αποκτήσει πιστοποιήσεις σύνδεσης σε λογαριασμούς Gmail, προφίλ κοινωνικών μέσων και πολλά άλλα. Επί 23 Απριλίου 2013 tη προσέγγισή του οδηγεί σε μια φάρσα Twitter από τον λογαριασμό του πρακτορείου ειδήσεων Associated Press. Αναφέρθηκε λανθασμένα ότι είχε συμβεί έκρηξη στον Λευκό Οίκο, ενώ ο Πρόεδρος Ομπάμα τραυματίστηκε στην έκρηξη. Μια αβλαβή φάρσα στην πρώτη σκέψη, αλλά στην πραγματικότητα, αυτό οδήγησε σε ένα $ 136bn πτώση στο Δείκτης S & P 500 για μια περίοδο περίπου 2 λεπτών.

Για να εμβαθύνουμε ακόμη περισσότερο στην τρύπα του κουνελιού, η ΣΕΠΕ έχει επίσης συνδεθεί με την παρουσίαση ως γυναικών υποστηρικτών συριακών αντάρτων προκειμένου να κλέβουν σχέδια πολέμου να χρησιμοποιηθεί στη συνεχιζόμενη σύγκρουση της χώρας, οδηγώντας στον θάνατο ενός μεγάλου αριθμού αντάρχων.

Chaos Computer Club (CCC): Αποκαλύπτοντας ατέλειες ασφαλείας

Είναι σημαντικό να καταλάβουμε ότι όχι όλες οι ομάδες χάκερ επιμένουν στη χρήση σχεδόν αποκλειστικά παράνομων μέτρων για να πάρουν το σημείο τους. Μια συγκεκριμένη περίπτωση είναι η Chaos Computer Club. Όσον αφορά τις ευρωπαϊκές ομάδες χάκερ, δεν έρχονται μεγαλύτερες από αυτές CCC. η οποία σήμερα έχει πάνω από 3000 μέλη. Από τότε που ξεκίνησε στο Βερολίνο στις αρχές της δεκαετίας του '80, η ομάδα προωθούσε την προσωπική της μάρκα φιλελεύθερης ηθικής όπου κι αν βρίσκεστε.

Αυτό το περίφημο ξεκίνησε όταν η CCC έκλεψε 134.000 γερμανικές μάρκες από μια τράπεζα στο Αμβούργο εκμεταλλευόμενη τη διαφήμισή της Bildschirmtext μόνο για να επιστρέψετε τα χρήματα την επόμενη ημέρα για να επισημάνετε ελαττώματα ασφαλείας στα συστήματα.

Όπως αναφέρθηκε, η πλειοψηφία των επιθέσεων της ομάδας, σε αντίθεση με άλλες ομάδες χάκερ, έχει πρωτίστως (αλλά όχι πάντα) νομικός. Στη συνέντευξή του στο OWNI, Ο Andy Müller-Maguhn, πρώιμο μέλος του ΚΤΚ, εξηγεί ότι "χρειαζόμασταν πολλούς νομικούς εμπειρογνώμονες για να μας συμβουλεύσει τι μπορούσαμε ή δεν μπορούσαμε να κάνουμε και να μας βοηθήσουν να διακρίνουμε τις νομικές δραστηριότητες από τις γκρίζες περιοχές νομιμότητας ». Αυτή η πιο καλοπροαίρετη προσέγγιση της πειρατείας έχει, σύμφωνα με Müller-Maguhn, οδηγούν στο να γίνει το CCC "Μια αποδεκτή και αναγνωρισμένη οντότητα επειδή εργάστηκε για να εκπαιδεύσει το κοινό σχετικά με την τεχνολογία από τη δεκαετία του 1980".

Ουσιαστικά όλα τα CCC εμπλέκονται με τα στελέχη από μια βαθιά επιθυμία να επιστήσει την προσοχή στην κακή χρήση του – και ελαττώματα ασφαλείας – την τεχνολογία που βασίζονται τόσο εμείς όσο και οι κυβερνήσεις μας. Αυτό συχνά συνοδεύεται από μεγάλη κάλυψη από τα μέσα μαζικής ενημέρωσης, εξασφαλίζοντας ότι κάθε αποκαλυφθείσα γνώση θα φτάσει όσο το δυνατόν ευρύτερα στο κοινό.

Μετά τις αποκαλύψεις του Snowden, ο ενθουσιασμός του ομίλου εξαντλείται, ιδιαίτερα όταν η συζήτηση μετατράπηκε σε μαζική επιτήρηση, όπου επικεντρώνεται η νέα εστία.

Πρέπει να υπάρχουν συνέπειες. Το έργο των υπηρεσιών πληροφοριών πρέπει να αναθεωρηθεί - όπως και το δικαίωμά τους να υπάρχουν. Εάν είναι απαραίτητο, οι στόχοι και οι μέθοδοι θα πρέπει να επαναπροσδιοριστούν. …Πρέπει να σκεφτούμε πώς επεξεργάζονται αυτά τα [κοινόχρηστα] δεδομένα και πού μπορούν να τους επιτρέψουν να επανεμφανιστούν. Και αυτό δεν είναι μόνο η πρόκληση για το 2015, αλλά για τα επόμενα 10 χρόνια.

Μέλος της CCC Falk Garbsch (via DC)

Ως μερικά παραδείγματα των εκμεταλλεύσεών τους, στις πρώτες μέρες του ΚΤΚ, θα μπορούσατε να περιμένετε να δούμε την ομάδα να διαμαρτύρεται κατά των γαλλικών πυρηνικών δοκιμών, κλέβοντας χρήματα ζουν στην τηλεόραση χρησιμοποιώντας ελαττώματα στο ActiveX της Microsoft τεχνολογία (1996) και σπάζοντας τον αλγόριθμο κρυπτογράφησης COMP128 της κάρτας πελάτη GSM, επιτρέποντας την κλωνοποίηση της κάρτας (1998).

Πιο πρόσφατα, το 2008, το ΚΤΚ τόνισε σημαντικές αδυναμίες σε ένα ομοσπονδιακό άλογο του Δούρειου Δωδών που χρησιμοποιούσε τότε η γερμανική κυβέρνηση. Αυτή η τεχνολογία φέρεται να παραβιάζει την απόφαση του Συνταγματικού Δικαστηρίου με ορισμένα από τα ελαττώματά του να συζητούνται στο πλαίσιο της ομάδας δελτίο τύπου για το θέμα:

Το κακόβουλο λογισμικό δεν μπορεί μόνο να απομακρύνει τα προσωπικά δεδομένα, αλλά προσφέρει και λειτουργίες απομακρυσμένου ελέγχου ή backdoor για τη μεταφόρτωση και εκτέλεση αυθαίρετων άλλων προγραμμάτων. Σημαντικά ελαττώματα σχεδιασμού και εφαρμογής καθιστούν όλες τις λειτουργίες διαθέσιμες σε οποιονδήποτε στο διαδίκτυο.

Ωστόσο, οι εκστρατείες του ΚΤΚ δεν ήταν όλοι αυτού του είδους. Ένα από τα αρχικά έργα τους που προέρχεται παράνομα από τα εταιρικά και κυβερνητικά συστήματα των ΗΠΑ, κατευθείαν στη σοβιετική KGB, μαζί με μια σειρά από άλλα λιγότερο αμφιλεγόμενα έργα.

Ως μερικές περιπτώσεις, το "Arcade" ήταν το παγκόσμια μεγαλύτερη προβολή φωτός που διοργανώνεται από το Chaos Computer Club. Η συλλογική ομάδα διαχειρίζεται επίσης ένα εβδομαδιαία ραδιοφωνική εκπομπή (Γερμανικά), φιλοξενεί ένα ετήσιο πασχαλινό γεγονός με βάση το εργαστήριο Easterhegg, και βάζει στη μεγαλύτερη ετήσια συγκέντρωση χάκερ της Ευρώπης, το Συνέδριο επικοινωνίας χάους.

Tarh Andishan: Απάντηση του Ιράν στο Stuxnet

Μέχρι στιγμής, οι προαναφερθείσες επιθέσεις σπάνια, αν ποτέ, απειλούν εκατομμύρια παγκόσμιους πολίτες με τεράστιο κίνδυνο. Ωστόσο, τα τελευταία δύο χρόνια, η τάση αυτή έχει στρογγυλοποιηθεί με την έλευση του Tarh Andishan και την αδυσώπητη επιδίωξή τους να ελέγχουν τα εξαιρετικά σημαντικά συστήματα και τεχνολογίες.

Με 20 περίπου μέλη, οι περισσότεροι από τους οποίους φέρεται να εδρεύουν στην Τεχεράνη, το Ιράν (μαζί με άλλους μέλη της περιφέρειας σε όλο τον κόσμο), ο Tarh Andishan δείχνει τι μπορεί να είναι μια πραγματικά εξελιγμένη ομάδα χάκερ ικανός να.

Ανυπόμονα από ένα δίκτυο καταστρεφόμενων υπολογιστών χάρη σε ένα Stuxnet επιθέσεις σκουλήκι (υποτίθεται ότι δημιουργήθηκε από το τις ΗΠΑ και το Ισραήλ), η ιρανική κυβέρνηση εντατικοποίησε δραματικά τις προσπάθειες του πολέμου στον κυβερνοχώρο και ο Tahr Andishan— που σημαίνει "καινοτόμους'Στο Φαρσί — γεννήθηκε.

Χρησιμοποιώντας αυτοματοποιημένα συστήματα πολλαπλασιασμού τύπου worm, backdoors, SQL injection, μαζί με άλλες τακτικές υψηλού διαμετρήματος, αυτή η ομάδα ξεκίνησε ένα μεγάλο αριθμό των επιθέσεων σε εξέχοντα πρακτορεία, κυβερνητικά και στρατιωτικά συστήματα και ιδιωτικές εταιρείες σε όλο τον κόσμο με το όνομά τους «Operation Cleaver».

Σύμφωνα με την εταιρεία ασφαλείας Cylance, Η λειτουργία Cleaver στόχευσε 16 χώρες και προτείνει ότι "α έχει αναδυθεί η νέα παγκόσμια κυβερνητική δύναμη. που έχει ήδη υπονομεύσει κάποιες από τις πιο σημαντικές υποδομές στον κόσμο ", συμπεριλαμβανομένων των διακομιστών του Ναυτικού του Αμερικανικού Ναυτικού, τα συστήματα πίσω από μια σειρά κορυφαίων παγκόσμιων εταιρειών, νοσοκομείων και πανεπιστημίων.

Πέρυσι, ο ιδρυτής της Cylance Ο Stuart McClure δήλωσε σε μια συνέντευξη με το TechTimes ότι "Δεν ψάχνουν για πιστωτικές κάρτες ή σχέδια μικροτσίπ, ενισχύουν την κατοχή τους σε δεκάδες δίκτυα τα οποία, αν παραβιαστούν, θα επηρεάσουν τη ζωή δισεκατομμυρίων ανθρώπων ...Πριν από δύο χρόνια, οι Ιρανοί χρησιμοποίησαν το κακόβουλο λογισμικό Shamoon για την Saudi Aramco, την πιο καταστροφική επίθεση εναντίον ενός εταιρικού δικτύου μέχρι σήμερα, καταστρέφοντας ψηφιακά τα τρία τέταρτα των υπολογιστών της Aramco.

Ως πιο εγχώριο παράδειγμα της προσέγγισης της ομάδας των χάκερ, αυτή η ομάδα έχει επίσης αποκτήσει πλήρη πρόσβαση στις πύλες αεροπορικών εταιρειών και συστήματα ασφαλείας, παρέχοντας στον όμιλο τον απόλυτο έλεγχο των διαπιστευτηρίων επιβατών / πύλης. Αυτά τα παραδείγματα είναι λίγες μεταξύ πολλών, όπως αναφέρθηκε στην έκθεση Cylance για τον Tarh Andishan (PDF). Η έκθεση υποστηρίζει ότι η πλειοψηφία των ευρημάτων τους έχουν αφεθεί λόγω του "σοβαρού κινδύνου για τη σωματική ασφάλεια του κόσμου". ότι τώρα η ομάδα φέρεται ότι θέτει.

Η πολυπλοκότητα και οι τρομακτικές δυνατότητες των δεσμεύσεων του Tarh Andishan δείχνουν έντονα ότι πρόκειται για έναν hacker που υποστηρίζεται από το κράτος συλλογικό, με (μέχρι σήμερα) όχι σαφείς στόχους ή φιλοδοξίες, αλλά με μια τρομακτική ικανότητα να συμβιβαστεί ακόμη και τα πιο ασφαλή συστήματα.

Αυτή είναι ακριβώς η συμβουλή του παγόβουνου

Αυτά τα τέσσερα παραδείγματα είναι μόνο η κορυφή του παγόβουνου όταν πρόκειται για ομάδες χάκερ. Από Lizard Squad προς το APT28, το δίχτυ είναι γεμάτο με ομάδες που αναζητούν συμβιβαστικά συστήματα είτε για πολιτικό κέρδος είτε απλά για το lulz. Ωστόσο, είναι λίγοι μόνο σχετικά με το ποιος είναι υπεύθυνος για ένα καλό κομμάτι από τις πιο δημοσιευμένες επιθέσεις που βλέπουμε στα ΜΜΕ. Είτε συμφωνούμε με την προσέγγισή τους είτε όχι Ποια είναι η διαφορά ανάμεσα σε έναν καλό χάκερ και έναν κακό χάκερ; [Γνώμη]Κάθε τώρα και στο εξής, ακούμε κάτι στην είδηση για τους χάκερ που κατεβαίνουν τοποθεσίες, εκμεταλλεύονται ένα πολυάριθμα προγράμματα ή απειλούν να μετατοπίσουν το δρόμο τους σε περιοχές υψηλής ασφάλειας όπου βρίσκονται δεν πρέπει να ανήκουν. Αλλα αν... Διαβάστε περισσότερα , οι δυνατότητές τους είναι μερικές φορές συγκλονιστικές και σχεδόν πάντα εντυπωσιακές. Η «κουλτούρα χάκερ» δεν είναι κάτι που πηγαίνει μακριά, όμως, και μπορούμε μόνο να περιμένουμε να δούμε περισσότερα αυτού του είδους της δραστηριότητας στο μέλλον, και θα είναι όλο και πιο εξελιγμένο καθώς περνάει ο καιρός επί.

Το μόνο που μπορούμε να κάνουμε είναι να ελπίζουμε ότι τα αρνητικά αποτελέσματά του περιορίζονται με κάποιο τρόπο στο ελάχιστο.

Τι πιστεύετε για αυτό το είδος δραστηριότητας στο διαδίκτυο; Είναι μια αναπόφευκτη πτυχή της σύγχρονης τεχνολογίας, ή είναι κάτι που εμείς έχω να σφίγγω;

Image Credit: Anonymous en la operación Goya με Gaelx μέσω του Flickr

Ο Rob Nightingale έχει πτυχίο Φιλοσοφίας από το Πανεπιστήμιο του York, Ηνωμένο Βασίλειο. Έχει εργαστεί ως διευθυντής και σύμβουλος κοινωνικών μέσων μαζικής ενημέρωσης για πάνω από πέντε χρόνια, ενώ παράλληλα πραγματοποιεί εργαστήρια σε διάφορες χώρες. Για τα τελευταία δύο χρόνια, ο Rob ήταν επίσης συγγραφέας τεχνολογίας και είναι ο Social Media Manager της MakeUseOf και ο Επεξεργαστής Newsletter. Συνήθως θα τον βρείτε να ταξιδεύει...