Διαφήμιση

Υπάρχουν υπέροχα νέα για όποιον επηρεάζεται από τα ransomware CrypBoss, HydraCrypt και UmbreCrypt. Φάμπιαν Βοσάρ, ερευνητής στην Emsisoft, έχει κατάφερε να τα αναστρέψει, και στη διαδικασία κυκλοφόρησε ένα πρόγραμμα που μπορεί να αποκρυπτογραφήσει αρχεία που διαφορετικά θα χάνονταν.

Αυτά τα τρία προγράμματα κακόβουλου λογισμικού μοιάζουν πολύ. Δείτε τι πρέπει να γνωρίζετε για αυτά και πώς μπορείτε να επαναφέρετε τα αρχεία σας.

Συνάντηση με την οικογένεια CrypBoss

Η δημιουργία κακόβουλου λογισμικού ήταν πάντα μια βιομηχανία εξοχικών σπιτιών δισεκατομμυρίων δολαρίων. Οι κακοπροαίρετοι προγραμματιστές λογισμικού γράφουν καινοτόμα προγράμματα κακόβουλου λογισμικού και τα δημοπρατούν σε οργανωμένους εγκληματίες στις πιο άθλιες περιοχές του ο σκοτεινός ιστός Journey Into The Hidden Web: Ένας οδηγός για νέους ερευνητέςΑυτό το εγχειρίδιο θα σας οδηγήσει σε μια περιήγηση στα πολλά επίπεδα του βαθύ Ιστού: βάσεις δεδομένων και πληροφορίες διαθέσιμες σε ακαδημαϊκά περιοδικά. Τέλος, θα φτάσουμε στις πύλες του Tor. Διαβάστε περισσότερα .

Αυτοί οι εγκληματίες στη συνέχεια τα διανέμουν παντού, στη διαδικασία μολύνοντας χιλιάδες μηχανές και φτιάχνοντας ένα ασεβές χρηματικό ποσό Τι παρακινεί τους ανθρώπους να χακάρουν υπολογιστές; Υπόδειξη: ΧρήματαΟι εγκληματίες μπορούν να χρησιμοποιήσουν την τεχνολογία για να βγάλουν χρήματα. Το ξέρεις αυτό. Αλλά θα εκπλαγείτε πόσο ευρηματικοί μπορεί να είναι, από το hacking και τη μεταπώληση διακομιστών έως την αναδιαμόρφωσή τους ως επικερδείς εξορύκτες Bitcoin. Διαβάστε περισσότερα .

Φαίνεται ότι αυτό συνέβη εδώ.

Και τα δυο HydraCrypt και UmbreCrypt είναι ελαφρώς τροποποιημένες παραλλαγές ενός άλλου προγράμματος κακόβουλου λογισμικού που ονομάζεται CrypBoss. Εκτός από την κοινή καταγωγή, διανέμονται επίσης μέσω το Angler Exploit Kit, το οποίο χρησιμοποιεί τη μέθοδο των λήψεων μέσω οδήγησης για να μολύνει τα θύματα. Ο Dann Albright έχει γράφτηκε εκτενώς για τα κιτ εκμετάλλευσης Έτσι σας χακάρουν: Ο σκοτεινός κόσμος των κιτ εκμετάλλευσηςΟι απατεώνες μπορούν να χρησιμοποιήσουν σουίτες λογισμικού για να εκμεταλλευτούν τρωτά σημεία και να δημιουργήσουν κακόβουλο λογισμικό. Τι είναι όμως αυτά τα κιτ εκμετάλλευσης; από που έρχονται; Και πώς μπορούν να σταματήσουν; Διαβάστε περισσότερα στο παρελθόν.

Έχει γίνει πολλή έρευνα για την οικογένεια CrypBoss από μερικά από τα μεγαλύτερα ονόματα στην έρευνα για την ασφάλεια των υπολογιστών. Ο πηγαίος κώδικας του CrypBoss διέρρευσε πέρυσι στο PasteBin και σχεδόν αμέσως καταβροχθίστηκε από την κοινότητα ασφαλείας. Στα τέλη της περασμένης εβδομάδας, η McAfee δημοσίευσε μια από τις καλύτερες αναλύσεις του HydraCrypt, το οποίο εξήγησε πώς λειτουργεί στα χαμηλότερα επίπεδά του.

Οι διαφορές μεταξύ HydraCrypt και UmbreCrypt

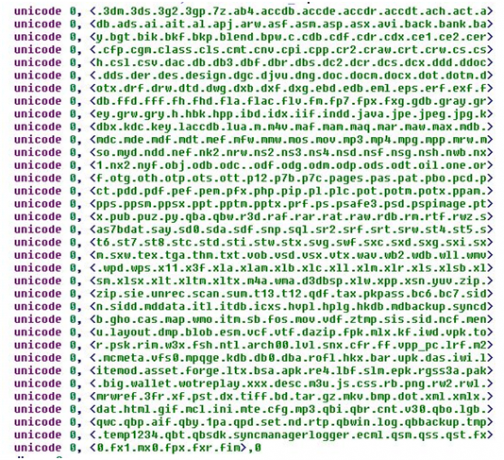

Όσον αφορά τη βασική τους λειτουργικότητα, το HydraCrypt και το UmbreCrypt κάνουν και τα δύο το ίδιο πράγμα. Όταν μολύνουν για πρώτη φορά ένα σύστημα, αρχίζουν να κρυπτογραφούν αρχεία με βάση την επέκταση του αρχείου τους, χρησιμοποιώντας μια ισχυρή μορφή ασύμμετρης κρυπτογράφησης.

Έχουν επίσης άλλες μη βασικές συμπεριφορές που είναι αρκετά κοινές στο λογισμικό ransomware.

Για παράδειγμα, και τα δύο επιτρέπουν στον εισβολέα να ανεβάσει και να εκτελέσει πρόσθετο λογισμικό στο μολυσμένο μηχάνημα. Και τα δύο διαγράφουν τα σκιώδη αντίγραφα των κρυπτογραφημένων αρχείων, καθιστώντας αδύνατη την επαναφορά τους.

Ίσως η μεγαλύτερη διαφορά μεταξύ των δύο προγραμμάτων είναι ο τρόπος με τον οποίο «εξαγοράζουν» τα αρχεία πίσω.

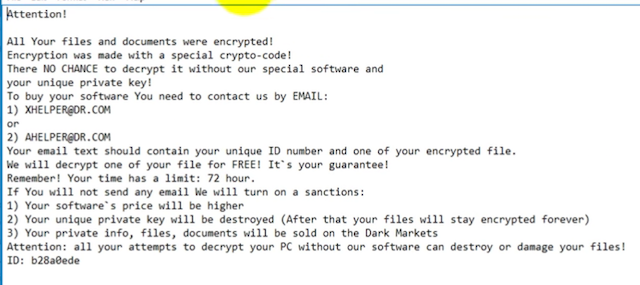

Το UmbreCrypt είναι πολύ πραγματικό. Λέει στα θύματα ότι έχουν μολυνθεί και δεν υπάρχει περίπτωση να πάρουν πίσω τα αρχεία τους χωρίς να συνεργαστούν. Για να ξεκινήσει το θύμα τη διαδικασία αποκρυπτογράφησης, πρέπει να στείλει ένα email σε μία από τις δύο διευθύνσεις. Αυτά φιλοξενούνται στο "engineer.com" και στο "consultant.com" αντίστοιχα.

Λίγο αργότερα, κάποιος από την UmbreCrypt θα απαντήσει με πληροφορίες πληρωμής. Η ειδοποίηση ransomware δεν λέει στο θύμα πόσα θα πληρώσει, αν και λέει στο θύμα ότι το τέλος θα πολλαπλασιαστεί εάν δεν πληρώσει εντός 72 ωρών.

Περιέργως, οι οδηγίες που παρέχονται από την UmbreCrypt λένε στο θύμα να μην του στέλνει email με «απειλές και αγένεια». Παρέχουν ακόμη και ένα δείγμα μορφής email για χρήση από τα θύματα.

Το HydraCrypt διαφέρει ελαφρώς ως προς το σημείωμα λύτρων μακριά πιο απειλητικό.

Λένε ότι εάν το θύμα δεν πληρώσει σε 72 ώρες, θα εκδώσουν κυρώσεις. Αυτό μπορεί να είναι μια αύξηση των λύτρων ή η καταστροφή του ιδιωτικού κλειδιού, καθιστώντας έτσι αδύνατη την αποκρυπτογράφηση των αρχείων.

Απειλούν επίσης δημοσιοποιήστε τις προσωπικές πληροφορίες Δείτε πόσο θα μπορούσε να αξίζει η ταυτότητά σας στο Dark WebΕίναι άβολο να θεωρείτε τον εαυτό σας ως εμπόρευμα, αλλά όλα τα προσωπικά σας στοιχεία, από το όνομα και τη διεύθυνση έως τα στοιχεία του τραπεζικού λογαριασμού, αξίζουν κάτι για τους διαδικτυακούς εγκληματίες. Πόσο αξίζεις; Διαβάστε περισσότερα , αρχεία και έγγραφα μη πληρωτών στο Dark web. Αυτό το κάνει λίγο σπάνιο μεταξύ των ransomware, καθώς έχει μια συνέπεια πολύ χειρότερη από το να μην επαναφέρετε τα αρχεία σας.

Πώς να επαναφέρετε τα αρχεία σας

Όπως αναφέραμε προηγουμένως, ο Fabian Wosar της Emisoft μπόρεσε να σπάσει την κρυπτογράφηση που χρησιμοποιήθηκε και κυκλοφόρησε ένα εργαλείο για την ανάκτηση των αρχείων σας, που ονομάζεται DecryptHydraCrypt.

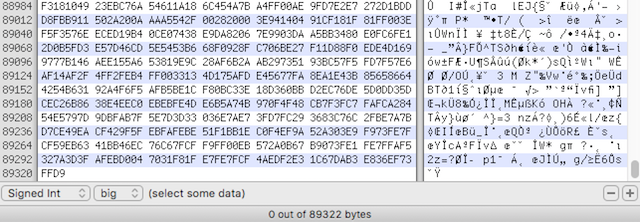

Για να λειτουργήσει, πρέπει να έχετε στη διάθεσή σας δύο αρχεία. Αυτά θα πρέπει να είναι οποιοδήποτε κρυπτογραφημένο αρχείο, συν ένα μη κρυπτογραφημένο αντίγραφο αυτού του αρχείου. Εάν έχετε ένα έγγραφο στον σκληρό σας δίσκο για το οποίο δημιουργήσατε αντίγραφα ασφαλείας στο Google Drive ή στον λογαριασμό email σας, χρησιμοποιήστε αυτό.

Εναλλακτικά, αν δεν το έχετε, απλώς αναζητήστε ένα κρυπτογραφημένο αρχείο PNG και χρησιμοποιήστε οποιοδήποτε άλλο τυχαίο αρχείο PNG που είτε δημιουργείτε μόνοι σας είτε κατεβάζετε από το Διαδίκτυο.

Στη συνέχεια, σύρετέ τα και αποθέστε τα στην εφαρμογή αποκρυπτογράφησης. Στη συνέχεια, θα ξεκινήσει τη δράση και θα αρχίσει να προσπαθεί να προσδιορίσει το ιδιωτικό κλειδί.

Θα πρέπει να προειδοποιηθείτε ότι αυτό δεν θα είναι στιγμιαίο. Ο αποκρυπτογραφητής θα κάνει αρκετά περίπλοκα μαθηματικά για να επεξεργαστεί το κλειδί αποκρυπτογράφησης και αυτή η διαδικασία θα μπορούσε ενδεχομένως να διαρκέσει αρκετές ημέρες, ανάλογα με την CPU σας.

Μόλις επεξεργαστεί το κλειδί αποκρυπτογράφησης, θα ανοίξει ένα παράθυρο και θα σας επιτρέψει να επιλέξετε τους φακέλους των οποίων το περιεχόμενο θέλετε να αποκρυπτογραφήσετε. Αυτό λειτουργεί αναδρομικά, επομένως εάν έχετε έναν φάκελο σε έναν φάκελο, θα χρειαστεί μόνο να επιλέξετε τον ριζικό φάκελο.

Αξίζει να σημειωθεί ότι το HydraCrypt και το UmbreCrypt έχουν ένα ελάττωμα, όπου τα τελευταία 15 byte κάθε κρυπτογραφημένου αρχείου είναι κατεστραμμένα ανεπανόρθωτα.

Αυτό δεν πρέπει να σας ενοχλεί πολύ, καθώς αυτά τα byte χρησιμοποιούνται συνήθως για συμπλήρωση ή μη βασικά μεταδεδομένα. Χνούδι, βασικά. Αλλά αν δεν μπορείτε να ανοίξετε τα αποκρυπτογραφημένα αρχεία σας, δοκιμάστε να τα ανοίξετε με ένα εργαλείο επαναφοράς αρχείων.

Καμία τύχη?

Υπάρχει περίπτωση αυτό να μην λειτουργήσει για εσάς. Αυτό μπορεί να οφείλεται σε διάφορους λόγους. Το πιο πιθανό είναι ότι προσπαθείτε να το εκτελέσετε σε ένα πρόγραμμα ransomware που δεν είναι HydraCrypt, CrypBoss ή UmbraCrypt.

Μια άλλη πιθανότητα είναι ότι οι κατασκευαστές του κακόβουλου λογισμικού το τροποποίησαν για να χρησιμοποιήσουν έναν διαφορετικό αλγόριθμο κρυπτογράφησης.

Σε αυτό το σημείο, έχετε μερικές επιλογές.

Το πιο γρήγορο και πολλά υποσχόμενο στοίχημα είναι να πληρώσετε τα λύτρα. Αυτό ποικίλλει αρκετά, αλλά γενικά κυμαίνεται γύρω από το όριο των 300 $ και θα δει τα αρχεία σας να αποκαθίστανται σε λίγες ώρες.

Είναι αυτονόητο ότι έχετε να κάνετε με οργανωμένους εγκληματίες, επομένως δεν υπάρχουν εγγυήσεις θα αποκρυπτογραφήσουν πραγματικά τα αρχεία και αν δεν είστε ευχαριστημένοι, δεν έχετε καμία πιθανότητα να λάβετε ένα επιστροφή χρημάτων.

Θα πρέπει επίσης να λάβετε υπόψη το επιχείρημα ότι η πληρωμή αυτών των λύτρων διαιωνίζει τη διάδοση του ransomware και συνεχίζει να καθιστά οικονομικά προσοδοφόρο για τους προγραμματιστές να γράφουν ransomware προγράμματα.

Η δεύτερη επιλογή είναι να περιμένετε με την ελπίδα ότι κάποιος θα κυκλοφορήσει ένα εργαλείο αποκρυπτογράφησης για το κακόβουλο λογισμικό με το οποίο έχετε χτυπηθεί. Αυτό συνέβη με το CryptoLocker Το CryptoLocker είναι νεκρό: Δείτε πώς μπορείτε να επαναφέρετε τα αρχεία σας! Διαβάστε περισσότερα , όταν τα ιδιωτικά κλειδιά διέρρευσαν από έναν διακομιστή εντολών και ελέγχου. Εδώ, το πρόγραμμα αποκρυπτογράφησης ήταν το αποτέλεσμα πηγαίου κώδικα που διέρρευσε.

Δεν υπάρχει εγγύηση για αυτό όμως. Αρκετά συχνά, δεν υπάρχει καμία τεχνολογική λύση για την επιστροφή των αρχείων σας χωρίς να πληρώσετε λύτρα.

Η πρόληψη είναι καλύτερη από μια θεραπεία

Φυσικά, ο πιο αποτελεσματικός τρόπος αντιμετώπισης προγραμμάτων ransomware είναι να διασφαλίσετε ότι δεν έχετε μολυνθεί από την αρχή. Λαμβάνοντας μερικές απλές προφυλάξεις, όπως η εκτέλεση ενός πλήρως ενημερωμένου antivirus και η μη λήψη αρχείων από ύποπτα μέρη, μπορείτε να μειώσετε τις πιθανότητές σας να μολυνθείτε.

Επηρεαστήκατε από το HydraCrypt ή το UmbreCrypt; Καταφέρατε να επαναφέρετε τα αρχεία σας; Ενημερώστε με στα σχόλια παρακάτω.

Συντελεστές εικόνας: Χρησιμοποιώντας φορητό υπολογιστή, δάχτυλο στην επιφάνεια αφής και πληκτρολόγιο (Scyther5 μέσω ShutterStock), Bitcoin στο πληκτρολόγιο (AztekPhoto μέσω ShutterStock)

Ο Matthew Hughes είναι προγραμματιστής λογισμικού και συγγραφέας από το Λίβερπουλ της Αγγλίας. Σπάνια βρίσκεται χωρίς ένα φλιτζάνι δυνατό μαύρο καφέ στο χέρι του και λατρεύει απόλυτα το Macbook Pro και τη φωτογραφική μηχανή του. Μπορείτε να διαβάσετε το blog του στο http://www.matthewhughes.co.uk και ακολουθήστε τον στο twitter στο @matthewhughes.