Διαφήμιση

Καλά νέα για όσους επηρεάζονται από το Cryptolocker. Οι εταιρείες ασφάλειας FireEye και Fox-IT ξεκίνησαν μια πολυαναμενόμενη υπηρεσία για την αποκρυπτογράφηση των αρχείων που κρατούνται όμηροι από το περιβόητο ransomware Μην Πτώση των απατεώνων: Ένας οδηγός για Ransomware & άλλες απειλές Διαβάστε περισσότερα .

Αυτό έρχεται σύντομα μετά από τους ερευνητές που εργάζονται για την τεχνολογία Kyrus κυκλοφόρησε μια θέση blog που περιγράφει λεπτομερώς πώς CryptoLocker τα έργα, καθώς και τον τρόπο με τον οποίο ανέτρεψαν τη μηχανή για να αποκτήσουν το ιδιωτικό κλειδί που χρησιμοποιείται για την κρυπτογράφηση εκατοντάδων χιλιάδων αρχεία.

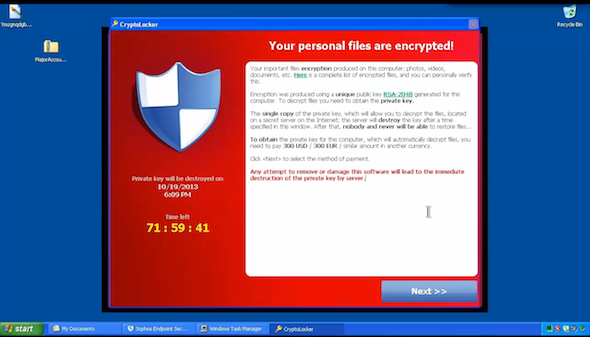

Το trojan CryptoLocker ανακαλύφθηκε για πρώτη φορά από την Dell SecureWorks τον περασμένο Σεπτέμβριο. Λειτουργεί με την κρυπτογράφηση αρχείων που έχουν συγκεκριμένες επεκτάσεις αρχείων και αποκρυπτογραφεί μόνο όταν έχουν καταβληθεί λύτρα ύψους 300 $.

Αν και το δίκτυο που εξυπηρετούσε τον Trojan καταλήφθηκε τελικά, χιλιάδες χρήστες παραμένουν χωρισμένοι από τα αρχεία τους. Μέχρι τώρα.

Έχετε πληγεί από την Cryptolocker; Θέλετε να μάθετε πώς μπορείτε να πάρετε τα αρχεία σας πίσω; Διαβάστε παρακάτω για περισσότερες πληροφορίες.

Cryptolocker: Ας ανακεφαλαιώσουμε

Όταν το Cryptolocker ξεκίνησε για πρώτη φορά στη σκηνή, το περιέγραψα ως το "πιο κακόβουλο λογισμικό ποτέ Το CryptoLocker είναι το πλέον κακόβουλο λογισμικό και είναι εδώ τι μπορείτε να κάνετεΤο CryptoLocker είναι ένα είδος κακόβουλου λογισμικού που καθιστά τον υπολογιστή σας εντελώς άχρηστο κρυπτογράφοντας όλα τα αρχεία σας. Στη συνέχεια, απαιτεί χρηματική πληρωμή πριν από την πρόσβαση στον υπολογιστή σας. Διαβάστε περισσότερα ‘. Πάω να σταματήσω αυτή τη δήλωση. Μόλις πάρει τα χέρια του στο σύστημά σας, θα αδράξει τα αρχεία σας με σχεδόν ασύγκριτη κρυπτογράφηση και σας χρεώσει a μικρή περιουσία στο Bitcoin για να τους πάρει πίσω.

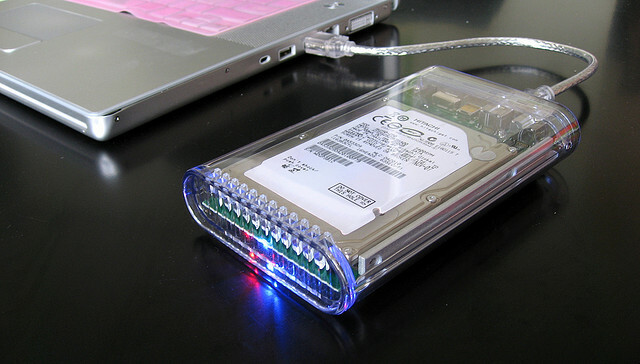

Δεν επιτέθηκε μόνο στους τοπικούς σκληρούς δίσκους. Εάν υπήρχε ένας εξωτερικός σκληρός δίσκος ή μια αντιστοιχισμένη μονάδα δίσκου δικτύου συνδεδεμένη σε μολυσμένο υπολογιστή, θα επιτίθετο και αυτός. Αυτό προκάλεσε τον όλεθρο σε επιχειρήσεις όπου οι υπάλληλοι συχνά συνεργάζονται και μοιράζονται έγγραφα σε μονάδες αποθήκευσης συνδεδεμένες στο δίκτυο.

Η κυρίαρχη εξάπλωση του CryptoLocker ήταν επίσης κάτι που βλέπαμε, όπως και το φαινομενικό χρηματικό ποσό που τραβούσε μέσα. Οι εκτιμήσεις κυμαίνονται από 3 εκατομμύρια δολάρια σε α που ξεπερνούν τα 27 εκατομμύρια δολάρια, καθώς τα θύματα πλήρωναν τα λύτρα που απαίτησαν en masse, πρόθυμα να πάρουν τα αρχεία τους πίσω.

Λίγο αργότερα, οι διακομιστές που χρησίμευαν για την εξυπηρέτηση και τον έλεγχο του κακόβουλου λογισμικού Cryptolocker,Επιχειρησιακό προϊόν»Και ανακτήθηκε μια βάση δεδομένων για τα θύματα. Αυτές ήταν οι συνδυασμένες προσπάθειες των αστυνομικών δυνάμεων από πολλές χώρες, συμπεριλαμβανομένων των ΗΠΑ, του Ηνωμένου Βασιλείου, και τις περισσότερες ευρωπαϊκές χώρες, και είδε τον επικεφαλής της συμμορίας πίσω από το κακόβουλο λογισμικό που κατηγορήθηκε από την FBI.

Αυτό μας φέρνει σήμερα. Το CryptoLocker είναι επίσημα νεκρό και θαμμένο, αν και πολλοί άνθρωποι δεν είναι σε θέση να έχουν πρόσβαση στο δικό τους κατασχεθέντων αρχείων, ειδικά αφού οι διακομιστές πληρωμών και ελέγχου καταργήθηκαν ως μέρος της Λειτουργίας Υπηρέτης.

Αλλά υπάρχει ακόμα ελπίδα. Εδώ είναι το πώς αντιστρέφεται το CryptoLocker και πώς μπορείτε να πάρετε τα αρχεία σας πίσω.

Πώς το Cryptolocker αντιστράφηκε

Μετά την αναστροφή των τεχνολογιών της Kyrus CryptoLocker, το επόμενο πράγμα που έκανε ήταν να αναπτύξουν μια μηχανή αποκρυπτογράφησης.

Τα αρχεία που κρυπτογραφούνται με το κακόβουλο λογισμικό CryptoLocker ακολουθούν μια συγκεκριμένη μορφή. Κάθε κρυπτογραφημένο αρχείο γίνεται με κλειδί AES-256 που είναι μοναδικό για το συγκεκριμένο αρχείο. Αυτό το κλειδί κρυπτογράφησης στη συνέχεια κρυπτογραφείται με ζεύγος δημόσιου / ιδιωτικού κλειδιού, χρησιμοποιώντας ισχυρότερο σχεδόν αδιαπέραστο αλγόριθμο RSA-2048.

Το δημόσιο κλειδί που δημιουργείται είναι μοναδικό στον υπολογιστή σας, όχι στο κρυπτογραφημένο αρχείο. Αυτές οι πληροφορίες, σε συνδυασμό με την κατανόηση της μορφής αρχείου που χρησιμοποιήθηκε για την αποθήκευση κρυπτογραφημένων αρχείων, σήμαιναν ότι η Kyrus Technologies ήταν σε θέση να δημιουργήσει ένα αποτελεσματικό εργαλείο αποκρυπτογράφησης.

Αλλά υπήρχε ένα πρόβλημα. Παρόλο που υπήρχε ένα εργαλείο για την αποκρυπτογράφηση αρχείων, ήταν άχρηστο χωρίς τα ιδιωτικά κλειδιά κρυπτογράφησης. Ως αποτέλεσμα, ο μόνος τρόπος για να ξεκλειδώσετε ένα αρχείο κρυπτογραφημένο με το CryptoLocker ήταν με το ιδιωτικό κλειδί.

Ευτυχώς, το FireEye και το Fox-IT έχουν αποκτήσει ένα σημαντικό ποσοστό από τα ιδιωτικά κλειδιά Cryptolocker. Λεπτομέρειες σχετικά με τον τρόπο με τον οποίο κατάφεραν αυτά είναι λεπτά στο έδαφος. απλώς λένε ότι τα έκαναν μέσω «διάφορων εταιρικών σχέσεων και αντιστρεπτέων μηχανικών δεσμεύσεων».

Αυτή η βιβλιοθήκη ιδιωτικών κλειδιών και το πρόγραμμα αποκρυπτογράφησης που δημιουργήθηκε από την Kyrus Technologies σημαίνει ότι τα θύματα του CryptoLocker τώρα έχουν έναν τρόπο να βγάλουν τα αρχεία τους πίσω, και χωρίς κόστος για αυτούς. Αλλά πώς το χρησιμοποιείτε;

Αποκρυπτογράφηση ενός μολυσμένου σκληρού δίσκου CryptoLocker

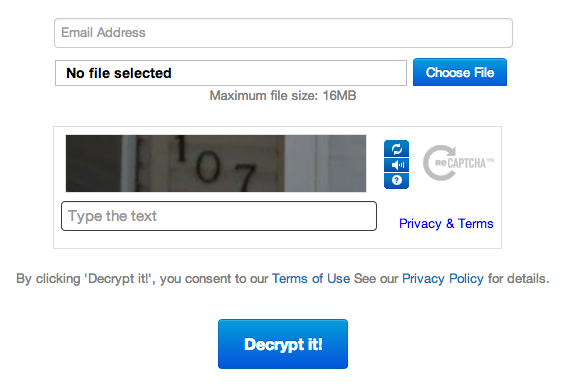

Πρώτα, περιηγηθείτε στο decryptcryptolocker.com. Θα χρειαστείτε ένα δείγμα αρχείου που έχει κρυπτογραφηθεί με το κακόβουλο λογισμικό Cryptolocker στο χέρι.

Στη συνέχεια, μεταφορτώστε την στον ιστότοπο DecryptCryptoLocker. Στη συνέχεια θα γίνει επεξεργασία και (ελπίζουμε) να επιστρέψετε το ιδιωτικό κλειδί που σχετίζεται με το αρχείο, το οποίο στη συνέχεια θα σας αποσταλεί μέσω ηλεκτρονικού ταχυδρομείου.

Στη συνέχεια, πρόκειται για λήψη και εκτέλεση ενός μικρού εκτελέσιμου αρχείου. Αυτό τρέχει στη γραμμή εντολών και απαιτεί να καθορίσετε τα αρχεία που θέλετε να αποκρυπτογραφήσετε καθώς και το ιδιωτικό κλειδί σας. Η εντολή για την εκτέλεση είναι:

Decryptolocker.exe -key "

”

Απλά για επανάληψη - Αυτό δεν θα εκτελεστεί αυτόματα σε κάθε αρχείο που επηρεάζεται. Θα χρειαστεί είτε να κάνετε σενάριο με Powershell είτε με ένα αρχείο Batch ή να το εκτελέσετε χειροκίνητα με βάση αρχεία.

Έτσι, ποια είναι η κακή είδηση;

Δεν είναι όμως καλά νέα. Υπάρχουν ορισμένες νέες παραλλαγές του CryptoLocker που συνεχίζουν να κυκλοφορούν. Παρόλο που λειτουργούν με παρόμοιο τρόπο με το CryptoLocker, δεν υπάρχει καμία λύση για τους ακόμα, εκτός από την καταβολή λύτρα.

Περισσότερα κακά νέα. Εάν έχετε ήδη καταβάλει τα λύτρα, πιθανότατα δεν πρόκειται ποτέ να δείτε αυτά τα χρήματα ξανά. Παρόλο που έγιναν κάποιες εξαιρετικές προσπάθειες κατά την αποσυναρμολόγηση του δικτύου CryptoLocker, κανένα από τα χρήματα που κέρδισαν από το κακόβουλο λογισμικό δεν ανακτήθηκε.

Υπάρχει ένα άλλο, πιο συναφές μάθημα που πρέπει να μάθουμε εδώ. Πολλοί άνθρωποι αποφάσισαν να σκουπίσουν τους σκληρούς δίσκους τους και να ξεκινήσουν ξανά αντί να πληρώσουν τα λύτρα. Αυτό είναι κατανοητό. Ωστόσο, αυτοί οι άνθρωποι δεν θα μπορούν να επωφεληθούν από το DeCryptoLocker για να ανακτήσουν τα αρχεία τους.

Αν πάρεις χτύπησε με παρόμοια ransomware Μην πληρώνετε - Πώς να κερδίσετε Ransomware!Φανταστείτε αν κάποιος εμφανίστηκε στο κατώφλι σας και είπε: "Γεια σου, υπάρχουν ποντίκια στο σπίτι σας που δεν ξέρατε. Δώστε μας $ 100 και θα τους ξεφορτωθούμε ". Αυτό είναι το Ransomware ... Διαβάστε περισσότερα και δεν θέλετε να πληρώσετε, ίσως να θέλετε να επενδύσετε σε ένα φτηνό εξωτερικό σκληρό δίσκο ή μονάδα USB και να αντιγράψετε τα κρυπτογραφημένα αρχεία σας. Αυτό αφήνει ανοικτή τη δυνατότητα ανάκτησης αργότερα.

Πείτε μου για την εμπειρία σας στο CryptoLocker

Ήταν χτύπησε από το Cryptolocker; Έχετε καταφέρει να επιστρέψετε τα αρχεία σας; Πες μου για αυτό. Το πλαίσιο των σχολίων είναι παρακάτω.

Φωτογραφία Credits: Κλείδωμα συστήματος (Yuri Samoiliv), Εξωτερικός σκληρός δίσκος OWC (Karen).

Ο Matthew Hughes είναι προγραμματιστής και συγγραφέας λογισμικού από το Λίβερπουλ της Αγγλίας. Αυτός σπάνια βρίσκεται χωρίς ένα φλιτζάνι ισχυρό μαύρο καφέ στο χέρι του και λατρεύει απολύτως το Macbook Pro και την κάμερά του. Μπορείτε να διαβάσετε το ιστολόγιό του στο http://www.matthewhughes.co.uk και τον ακολουθήστε στο twitter στο @ matthewhughes.