Διαφήμιση

Έχετε λογισμικό προστασίας από ιούς στον υπολογιστή σας, σαρωτή προστασίας από κακόβουλο λογισμικό, ζωντανό σαρωτή για την παραλαβή σκουληκιών και άλλων ενεργών εισβολών και τείχος προστασίας. Ο υπολογιστής σας και τα δεδομένα του είναι ασφαλή… σωστά;

Όπως έχουμε δει όλο και πιο πρόσφατα, η ασφαλής ρύθμιση του υπολογιστή είναι μόνο ένα μέρος της διατήρησης των δεδομένων σας ασφαλή. Συνδεθείτε σε έναν μη ασφαλή δρομολογητή και όλη η σκληρή δουλειά σας είναι μάταια.

Οι δρομολογητές σπάνια φτάνουν σε ασφαλή κατάσταση, αλλά ακόμη και αν έχετε αφιερώσει χρόνο για να ρυθμίσετε σωστά τον ασύρματο (ή ενσύρματο) δρομολογητή σας, μπορεί ακόμα να αποδειχθεί ο αδύναμος σύνδεσμος στην ασφάλεια του υπολογιστή σας.

Είναι σαν μια προεπιλογή: Ασφάλιση του νέου δρομολογητή σας

Οι προεπιλεγμένες επιλογές για δρομολογητές είναι ίσως η μεγαλύτερη αδυναμία. Σαν κάμερες ασφαλείας στο σπίτι που μεταδίδονται μέσω διαδικτύου Οι κάμερες ασφαλείας στο σπίτι σας μεταδίδονται στο Διαδίκτυο χωρίς να το γνωρίζετε; Διαβάστε περισσότερα

, οι άνθρωποι τείνουν να εγκαταστήσουν και να ξεχάσουν, αγνοώντας το γεγονός ότι σχεδόν κάθε μοντέλο έχει το ίδιο όνομα χρήστη και κωδικό πρόσβασης.

Ο Brian Krebs ανέφερε πρόσφατα ότι Χρησιμοποιήθηκε ανεπιθύμητο μήνυμα ηλεκτρονικού ταχυδρομείου για να εισπράξει δρομολογητές με πλαστογράφηση μηνυμάτων ηλεκτρονικού ταχυδρομείου από παρόχους τηλεπικοινωνιών, ζητώντας κλικ στο στόχο σε έναν σύνδεσμο και αποστέλλοντάς τα σε μια σελίδα με κρυφό κώδικα που επιχειρεί να:

«… Εκτελέστε αυτό που είναι γνωστό ως επίθεση πλαστογραφικού αιτήματος σε γνωστά τρωτά σημεία σε δύο τύπους δρομολογητών, το UT Starcom και το TP-Link. Στη συνέχεια, η κακόβουλη σελίδα θα επικαλούσε κρυφά ενσωματωμένα καρέ (επίσης γνωστά ως "iframes") που προσπαθούν να συνδεθούν στο σελίδα διαχείρισης του δρομολογητή του θύματος χρησιμοποιώντας μια λίστα γνωστών προεπιλεγμένων διαπιστευτηρίων ενσωματωμένων σε αυτά συσκευές."

Μια επιτυχημένη επίθεση ξαναγράφει τις ρυθμίσεις DNS του δρομολογητή, στέλνοντας το θύμα σε πλαστογραφικές εκδόσεις ιστότοπων που συλλέγουν συνδέσεις.

Όποιος εγκαταστήσει νέο δρομολογητή στο οικιακό του δίκτυο πρέπει να αφιερώσει χρόνο για να διαγράψει όλα τα προεπιλεγμένα ονόματα χρήστη και κωδικούς πρόσβασης και αντικαταστήστε τους με τους δικούς τους, κατά προτίμηση ασφαλείς και αξέχαστους κωδικούς πρόσβασης / συμβολοσειρές που στη συνέχεια αλλάζονται σε τακτική βάση.

Η ευπάθεια NAT-PMP

Στα τέλη του 2014 ο Matt Hughes ανέφερε ότι η ευπάθεια NAT-PMP επηρέασε κάτι στην περιοχή των 1,2 εκατομμυρίων δρομολογητών, με την αμερικανική εταιρεία ασφαλείας Rapid7 να το ανακαλύπτει 1.2 εκατομμύρια δρομολογητές είναι ευάλωτοι σε αεροπειρατεία. Είναι δικό σου ένα από αυτά; Διαβάστε περισσότερα "Το 2,5% [των δρομολογητών] είναι ευάλωτο σε έναν εισβολέα που παρακολουθεί την εσωτερική κίνηση, το 88% σε έναν εισβολέα που παρακολουθεί την εξερχόμενη κίνηση και το 88% σε μια επίθεση άρνησης υπηρεσίας ως αποτέλεσμα αυτής της ευπάθειας."

Ενώ η πύλη NAT στους δρομολογητές δεν πρέπει να δέχεται εσωτερικά δεδομένα που δεν προορίζονται για εσωτερική διεύθυνση, συσκευές που διαθέτουν το υλικολογισμικό που έχει ρυθμιστεί εσφαλμένα επιτρέπει σε εξωτερικούς υπολογιστές να δημιουργούν κανόνες, ενδεχομένως να οδηγήσουν σε διαρροές δεδομένων και ταυτότητα κλοπή.

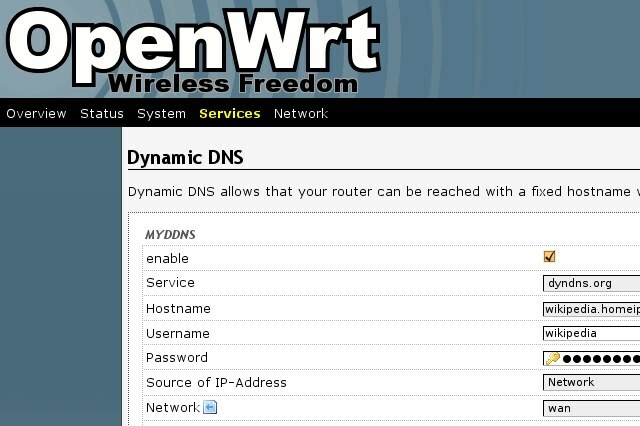

Η επίλυση αυτού του ζητήματος απαιτεί από τους κατασκευαστές δρομολογητών να απελευθερώνουν ενημερώσεις κώδικα. Εναλλακτικά, μπορείτε να εγκαταστήσετε ένα ασφαλές υλικολογισμικό ανοιχτού κώδικα, όπως το DD-WRT Τι είναι το OpenWrt και γιατί πρέπει να το χρησιμοποιήσω για το δρομολογητή μου;Το OpenWrt είναι μια διανομή Linux για το δρομολογητή σας. Μπορεί να χρησιμοποιηθεί για οτιδήποτε χρησιμοποιείται ένα ενσωματωμένο σύστημα Linux. Αλλά θα σας ταιριάζει; Είναι ο δρομολογητής σας συμβατός; Ας ΡΙΞΟΥΜΕ μια ΜΑΤΙΑ. Διαβάστε περισσότερα ή Open-WRT.

Είναι ο δρομολογητής σας WPA τόσο ασφαλής όσο νομίζετε;

Όποιος χρησιμοποιεί το WPA για να ασφαλίσει το δρομολογητή του θα συγχωρεθεί επειδή πιστεύει ότι με τον κωδικό πρόσβασης που εισάγεται (και αλλάζει τακτικά) ότι πραγματοποιεί ασφαλή σύνδεση στο Διαδίκτυο.

Οι περισσότεροι σύγχρονοι δρομολογητές Wi-Fi διαθέτουν την τεχνολογία WPS που παρακάμπτει το WPA και καθιστά πολύ πιο εύκολη τη σύνδεση με το δρομολογητή μέσω ενός κουμπιού ή ενός 8ψήφιου PIN.

Δυστυχώς με ευκολία έρχεται η ευπάθεια. Όπως αναφέρεται από τον James Bruce, με μια ισχυρή σύνδεση και έναν ευαίσθητο δρομολογητή, το Το WPS PIN μπορεί να εξαναγκάζεται σε μόλις 2 ώρες Πιστεύετε ότι το Wi-Fi που προστατεύεται από WPA είναι ασφαλές; Σκεφτείτε ξανά - Εδώ έρχεται το ReaverΜέχρι τώρα, θα πρέπει όλοι να γνωρίζουμε τους κινδύνους της ασφάλειας δικτύων με το WEP, το οποίο έδειξα πριν από το πώς θα μπορούσατε να κάνετε hack σε 5 λεπτά. Η συμβουλή ήταν πάντα να χρησιμοποιείτε WPA ή ... Διαβάστε περισσότερα και η λήψη αυτού του PIN θα αποκαλύψει τον κωδικό πρόσβασης WPA στον εισβολέα.

Σε ορισμένους δρομολογητές, η απενεργοποίηση του WPS PIN είναι μια επιλογή, αλλά αυτό δεν κάνει πάντα αυτό που ισχυρίζεται, αλλά απενεργοποίηση ενός καθορισμένου από τον χρήστη PIN αντί της προεπιλεγμένης επιλογής. Σχεδόν ιδανικό. Η καλύτερη λύση σε αυτήν την περίπτωση θα ήταν να απενεργοποιήσετε την ασύρματη δικτύωση στο δρομολογητή σας και να περιμένετε μια ενημέρωση από τον ISP ή τον κατασκευαστή του δρομολογητή σας (ελέγξτε τον ιστότοπό τους).

Ο ISP σας πρέπει να κατηγορήσει;

Νωρίτερα το 2015 μάθαμε ότι ένα συγκεκριμένο μοντέλο Ο δρομολογητής Pirelli στάλθηκε σε πελάτες με σφάλμα Ο ISP σας καθιστά το οικιακό σας δίκτυο ανασφαλές;Ο δρομολογητής σας επιτρέπει στους εισβολείς στο οικιακό σας δίκτυο; Μην ασχολείστε με ζητήματα ασφαλείας του οικιακού δρομολογητή, που σας φέρνει ο δικός σας πάροχος υπηρεσιών διαδικτύου! Σας δείχνουμε πώς να δοκιμάσετε το δρομολογητή σας. Διαβάστε περισσότερα που είναι τόσο εύκολο να εκμεταλλευτείτε τη γιαγιά σας θα μπορούσε να το κάνει.

Όπως ανέφερα:

«Το μόνο που χρειάζεται να κάνετε είναι να εισαγάγετε τη διεύθυνση IP ενός δρομολογητή που βλέπει στον ιστό, να το καταλήξετε με το wifisetup.html (έτσι κάτι σαν 1.2.3.4/wifisetup.html) και μπορείτε να αρχίσετε να παίζετε με τη διαμόρφωση του δρομολογητή. Οι ειδικοί χάκερ θα μπορούσαν τότε να ξεκινήσουν να δημιουργούν διαδρομές στο δίκτυο, να ξεκινούν να εισπνέουν κίνηση στο Διαδίκτυο, ενδεχομένως ακόμη και να επιτεθούν σε έναν υπολογιστή χωρίς εγκατεστημένο το τείχος προστασίας. "

Μέχρι στιγμής, αυτό το πρόβλημα περιορίστηκε σε αυτό το μοναδικό μοντέλο Pirelli P.DGA4001N, αλλά εγείρει ανησυχητικές ερωτήσεις σχετικά με το πώς ρυθμίζονται οι δρομολογητές από τους κατασκευαστές.

Αντιμετωπίσατε προβλήματα με τις προεπιλεγμένες ρυθμίσεις στο δρομολογητή σας; Ίσως έχετε επηρεαστεί από ένα ή περισσότερα από τα προβλήματα που επισημαίνονται εδώ. Τι πρέπει να κάνουν οι κατασκευαστές και οι πάροχοι δρομολογητών για να μετριάσουν αυτά τα ζητήματα; Πείτε μας τις σκέψεις σας στα σχόλια.

Συντελεστές εικόνας: Asim18, Μόξφιρ

Ο Christian Cawley είναι Αναπληρωτής Επεξεργαστής για Ασφάλεια, Linux, DIY, Προγραμματισμός και Tech Explained. Παράγει επίσης το The Really Useful Podcast και έχει εκτεταμένη εμπειρία στην υποστήριξη επιτραπέζιων υπολογιστών και λογισμικού. Συμμετέχων στο περιοδικό Linux Format, ο Christian είναι ένα Raspberry Pi tinkerer, λάτρης του Lego και λάτρεις του ρετρό gaming.