Διαφήμιση

Το Ransomware είναι λίγο σαν άμμος. Παίρνει παντού, και κάνει τα σάντουιτς σας τραγανά. Εντάξει, ίσως όχι το τελευταίο. Αλλά το ransomware είναι επεμβατικό και μπορεί να κρυπτογραφήσει περισσότερο από ό, τι νομίζετε. Το να καταστρέφετε τα προσωπικά σας αρχεία είναι αρκετά οδυνηρό, χωρίς να βγάζετε ransomware και τα αντίγραφα ασφαλείας σας.

Υπάρχουν διάφορες παραλλαγές ransomware που όχι μόνο επιτίθενται στον κύριο σκληρό σας δίσκο, αλλά και σε οποιαδήποτε άλλη μονάδα συστήματος. Επίσης, οι μονάδες σύννεφων δεν αφαιρούνται από τη γραμμή εκτόξευσης. Έχει έρθει η ώρα - πρέπει να εξετάσετε ακριβώς πώς δημιουργείτε αντίγραφα ασφαλείας των αρχείων σας, καθώς και πού διατηρούνται αυτά τα αντίγραφα ασφαλείας.

Ransomware χτυπά παντού

Γνωρίζουμε ότι μια επίθεση ransomware μπορεί να είναι καταστροφική. Το Ransomware είναι μια ιδιαίτερη ενόχληση εξαιτίας των αρχείων που στοχεύει: φωτογραφίες, μουσική, ταινίες και έγγραφα όλων των τύπων, για να αναφέρουμε μόνο μερικά. Ο σκληρός σας δίσκος που είναι γεμάτος με προσωπικά αρχεία, αρχεία εργασίας και αρχεία επιχειρήσεων αποτελεί πρωταρχικό στόχο κρυπτογράφησης. Μόλις κρυπτογραφηθεί, θα συναντήσετε ένα σημείωμα λύτρα που απαιτεί πληρωμή -

συνήθως σε σχεδόν ανιχνεύσιμο Bitcoin - για την ασφαλή απελευθέρωση των αρχείων σας.Και ακόμη και τότε, δεν υπάρχει καμία εγγύηση ότι θα λάβετε το κλειδί κρυπτογράφησης ή ένα εργαλείο αποκρυπτογράφησης.

CryptoLocker

ο CryptoLocker ransomware είναι μια τέτοια παραλλαγή Το CryptoLocker είναι το πλέον κακόβουλο λογισμικό και είναι εδώ τι μπορείτε να κάνετεΤο CryptoLocker είναι ένα είδος κακόβουλου λογισμικού που καθιστά τον υπολογιστή σας εντελώς άχρηστο κρυπτογράφοντας όλα τα αρχεία σας. Στη συνέχεια, απαιτεί χρηματική πληρωμή πριν από την πρόσβαση στον υπολογιστή σας. Διαβάστε περισσότερα που κρυπτογραφεί περισσότερο από τον τοπικό σκληρό σας δίσκο. Εμφανίστηκε για πρώτη φορά το 2013, πολλαπλασιάζοντας μέσω μολυσμένων συνημμένων ηλεκτρονικού ταχυδρομείου. Μόλις εγκατασταθεί το CryptoLocker σε ένα σύστημα, ανιχνεύει τον τοπικό σκληρό δίσκο για μια συγκεκριμένη λίστα επεκτάσεων αρχείων. Επιπλέον, ανιχνεύει για οποιαδήποτε συνδεδεμένη μονάδα δίσκου, είτε πρόκειται για μονάδα USB είτε για δίκτυο.

Μια μονάδα δίσκου δικτύου με πρόσβαση ανάγνωσης / εγγραφής θα κρυπτογραφηθεί με τον ίδιο τρόπο όπως ένας τοπικός σκληρός δίσκος. Παρουσιάζει μια πρόκληση για τις επιχειρήσεις όπου οι εργαζόμενοι έχουν πρόσβαση σε κοινόχρηστους φακέλους δικτύου.

Ευτυχώς, οι ερευνητές της ασφάλειας απελευθέρωσαν ένα αντίγραφο CryptoLocker Is Dead: Εδώ είναι πώς μπορείτε να πάρετε τα αρχεία σας πίσω! Διαβάστε περισσότερα της βάσης δεδομένων για τα θύματα CryptLocker, συμπληρώνεται με κάθε ένα κλειδί κρυπτογράφησης. Δημιούργησαν την πύλη Decrypt CryptoLocker στο βοηθούν τα θύματα να αποκρυπτογραφούν τα αρχεία τους Beat Scammers με αυτά τα εργαλεία αποκρυπτογράφησης RansomwareΕάν έχετε μολυνθεί από ransomware, αυτά τα δωρεάν εργαλεία αποκρυπτογράφησης θα σας βοηθήσουν να ξεκλειδώσετε και να ανακτήσετε τα χαμένα αρχεία σας. Μην περιμένετε άλλο λεπτό! Διαβάστε περισσότερα .

Αλλά από την δική τους ομολογία, αυτοί "Βασικά πήρε τυχεροί", μεταφέροντας τη βάση δεδομένων των θυμάτων κατά τη διάρκεια της παγκόσμιας απορρόφησης το τεράστιο botnet του Gameover Zeus 3 Βασικοί όροι ασφάλειας που πρέπει να καταλάβετεΜπερδευτήκατε με κρυπτογράφηση; Παραμορφωμένο από το OAuth, ή απολιθωμένο από το Ransomware; Ας ρίξουμε μια ματιά σε μερικούς από τους συνηθέστερα χρησιμοποιούμενους όρους ασφάλειας και ακριβώς τι σημαίνουν. Διαβάστε περισσότερα .

Εξέλιξη: CryptoFortress

Το CryptoLocker προέκυψε και διεκδίκησε πάνω από 500.000 θύματα. Σύμφωνα με Ο Keith Jarvis της Dell SecureWorks, CryptoLocker μπορεί να έχει απομείνει μέχρι και 30 εκατομμύρια δολάρια κατά τις πρώτες 100 ημέρες λειτουργίας του (150 εκατομμύρια δολάρια αν τα 500.000 θύματα πλήρωναν τα 300 δολάρια εξαγοράς). Ωστόσο, η κατάργηση του CryptoLocker δεν ήταν η αρχή του τέλους για το ransomware χαρτογράφησης οδηγού δικτύου.

Το κρυπτογράφησης CRYPTOFORTRESS χρησιμοποιεί κρυπτογράφηση RSA-AES 2048bit. Αυτός ο τύπος κρυπτογράφησης θα χρειαζόταν έναν υπολογιστή 6,4 τετρακλίους για να αποκρυπτογραφήσει.

- CyberShiftTech (@CyberShiftTech) 25 Μαΐου 2016

Το CryptoFortress ανακαλύφθηκε το 2015 από αξιόπιστο ερευνητή ασφάλειας Καφεΐνη. Εχει την εμφάνιση και προσέγγιση του TorrentLocker TorrentLocker είναι ένα νέο Ransomware κάτω κάτω. Και είναι κακό. Διαβάστε περισσότερα , αλλά μια σημαντική εξέλιξη: μπορεί να κρυπτογραφήσει μη καταγεγραμμένες μονάδες δικτύου.

Κανονικά, το ransomware ανακτά μια λίστα με αντιστοιχισμένες μονάδες δικτύου, π.χ. C:, D:, E:, και ούτω καθεξής. Έπειτα σαρώνει τις μονάδες, συγκρίνει τις επεκτάσεις αρχείων και στη συνέχεια κρυπτογραφεί εκείνες που ταιριάζουν. Επιπλέον, το CryptoFortress απαριθμεί όλα τα κοινόχρηστα μηνύματα ανοιχτού δικτύου (SMB) και κρυπτογραφεί όλα τα οποία βρίσκονται.

Και στη συνέχεια έφτασε Locky

Το Locky είναι μια άλλη παραλλαγή ransomware Η νέα απειλή ασφαλείας για το 2016: Ransomware JavaScriptΤο Locky ransomware υπήρξε ανησυχητικό για τους ερευνητές της ασφάλειας, αλλά από την σύντομη εξαφάνισή του και την επιστροφή του ως απειλή διασυνοριακής JavaScript σε πολλαπλές πλατφόρμες, τα πράγματα άλλαξαν. Αλλά τι μπορείτε να κάνετε για να νικήσετε το ransomware της Locky; Διαβάστε περισσότερα , διαβόητη για την αλλαγή κάθε επέκτασης αρχείου σε .locky, καθώς και τη στόχευση wallet.dat - πορτοφόλια Bitcoin. Το Locky επίσης στοχεύει σε τοπικά αρχεία και αρχεία σε μη καταγεγραμμένα κοινόχρηστα στοιχεία δικτύου, αλλάζοντας εντελώς τα ονόματα των αρχείων στη διαδικασία. Αυτή η περιπλοκή καθιστά τη διαδικασία ανάκτησης μια πιο δύσκολη πρόταση.

Μέχρι σήμερα, ο Locky δεν διαθέτει αποκρυπτογράφηση.

Ransomware στο Cloud

Το Ransomware ξεπέρασε την τοπική και φυσική αποθήκευση του δικτύου μας, υπερβαίνοντας το cloud. Αυτό αποτελεί σημαντικό ζήτημα. Η αποθήκευση του Cloud χρησιμοποιείται συχνά ως μία από τις ασφαλέστερες επιλογές δημιουργίας αντιγράφων ασφαλείας. Η διατήρηση των δεδομένων σας με ασφάλεια, μακριά από τα τοπικά και άμεσα δίκτυα, θα πρέπει να παρέχει απομόνωση. Δυστυχώς, ορισμένες παραλλαγές ransomware έχουν καταργήσει αυτήν την ασφάλεια.

Η κατάσταση της κλίμακας RightScale του σύννεφου κανω ΑΝΑΦΟΡΑ διαπιστώθηκε ότι το 82% των επιχειρήσεων χρησιμοποιούν στρατηγικές πολλαπλών cloud. ΕΝΑ περαιτέρω μελέτη (Slideshare ebook) από την Intuit διαπίστωσε ότι το 78 τοις εκατό των μικρών επιχειρήσεων θα είναι πλήρως στο σύννεφο μέχρι το 2020. Η δραστική μετανάστευση των μικρών και μεγάλων επιχειρήσεων καθιστά την υπηρεσία cloud να δημιουργεί έναν σαφώς καθορισμένο στόχο για τους προμηθευτές ransomware.

Ransom_Cerber.cad

Οι κακοί ηθοποιοί θα βρουν έναν τρόπο μέσα. Τα ηλεκτρονικά μηνύματα κοινωνικής μηχανικής και ηλεκτρονικού "ψαρέματος" είναι τα βασικά εργαλεία και μπορούν να χρησιμοποιηθούν για να αποφύγουν τους στερεούς ελέγχους ασφαλείας. Trend Micro ερευνητές ασφάλειας βρήκε μια συγκεκριμένη παραλλαγή ransomware που ονομάζεται RANSOM_CERBER.CAD. Χρησιμοποιείται για να στοχεύει οικιακούς και επαγγελματικούς χρήστες του Microsoft 365, της πλατφόρμας cloud και παραγωγικότητας.

Η παραλλαγή Cerber είναι σε θέση να "κρυπτογραφήσει 442 τύπους αρχείων χρησιμοποιώντας έναν συνδυασμό AES-265 και RSA, να τροποποιήσει τη ζώνη Internet Explorer του μηχανήματος Ρυθμίσεις, διαγραφή σκιωδών αντιγράφων, απενεργοποίηση της επιδιόρθωσης εκκίνησης των Windows και τερματισμό διαδικασιών "συμπεριλαμβανομένων των προγραμμάτων Outlook, The Bat!, Thunderbird και Microsoft Λέξη.

Επιπλέον, και αυτή είναι η συμπεριφορά που εκδηλώνεται από άλλες παραλλαγές ransomware, ο Cerber διερωτάται την γεωγραφική θέση του επηρεαζόμενου συστήματος. Εάν το σύστημα υποδοχής είναι μέλος της Κοινοπολιτείας Ανεξαρτήτων Κρατών (χώρες της πρώην Σοβιετικής Ένωσης όπως η Ρωσία, η Μολδαβία και η Λευκορωσία), το ransomware θα τερματιστεί.

Το σύννεφο ως εργαλείο μόλυνσης

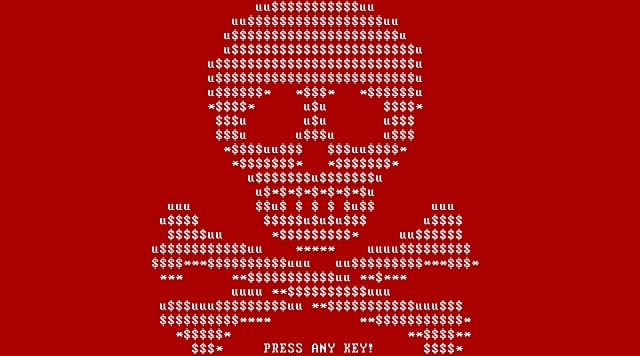

Το Petya ransomware πρωτοεμφανίστηκε το 2016. Ήταν αξιοσημείωτο για πολλά πράγματα. Κατ 'αρχάς, η Petya μπορεί να κρυπτογραφήσει ολόκληρο το Master Boot Record (MBR) ενός υπολογιστή, προκαλώντας το σύστημα να καταρρεύσει σε μπλε οθόνη. Αυτό καθιστά το σύνολο του συστήματος ουσιαστικά άχρηστο. Κατά την επανεκκίνηση, εμφανίζεται αντίγραφο του σημειώματος λύτρας Petya, εμφανίζοντας ένα κρανίο και απαιτώντας πληρωμή στο Bitcoin.

Δεύτερον, η Petya επεκτάθηκε σε ορισμένα συστήματα μέσω ενός μολυσμένου αρχείου που φιλοξενήθηκε στο Dropbox, που παρουσιάζει ως βιογραφικό σημείωμα. Ο σύνδεσμος είναι μεταμφιεσμένος ως τα στοιχεία του αιτούντος, ενώ στην πραγματικότητα συνδέεται με ένα εκτελέσιμο αρχείο που εκτελεί αυτόματη εξαγωγή και εγκαθιστά το ransomware.

Σε μια σειρά τύχης, ένας μη αναγνωρισμένος προγραμματιστής κατόρθωσε να σπάσει το Petya ransomware Θα το Petya Ransomware ρωγμή να φέρει πίσω τα αρχεία σας;Μια νέα παραλλαγή ransomware, η Petya, έχει ξεσπάσει από ένα θυελλώδες θύμα. Αυτή είναι μια πιθανότητα να πάρετε ένα πάνω στους εγκληματίες του κυβερνοχώρου, καθώς σας δείχνουμε πώς μπορείτε να ξεκλειδώσετε τα λύτρα σας. Διαβάστε περισσότερα κρυπτογράφηση. Η ρωγμή είναι σε θέση να αποκαλύψει το κλειδί κρυπτογράφησης που απαιτείται για να ξεκλειδώσει το MBR και να απελευθερώσει τα αιχμαλωμένα αρχεία.

Η χρήση μιας υπηρεσίας σύννεφων για την εξάπλωση του ransomware είναι κατανοητή. Οι χρήστες έχουν ενθαρρυνθεί να χρησιμοποιούν λύσεις αποθήκευσης νέφους σε δεδομένα δημιουργίας αντιγράφων ασφαλείας επειδή προσφέρουν ένα πρόσθετο επίπεδο ασφάλειας. Η ασφάλεια είναι κεντρική για την επιτυχία της υπηρεσίας cloud. Αυτή η πίστη μπορεί τώρα να εκμεταλλευτεί σκληρά, με την πίστη των λαών στην ασφάλεια του νέφους να στρέφεται εναντίον τους.

Το Ransomware παίρνει παντού

Η αποθήκευση Cloud, οι αντιστοιχισμένες και μη καταγεγραμμένες μονάδες δικτύου και τα τοπικά αρχεία παραμένουν ευάλωτα σε ransomware. Αυτό δεν είναι νέο. Ωστόσο, κακόβουλοι ηθοποιοί που στοχεύουν ενεργά σε αρχεία με αντίγραφα ασφαλείας αυξάνουν το επίπεδο ανησυχίας. Με τη σειρά του, αυτό σημαίνει πρόσθετες προφυλάξεις πρέπει να ληφθούν.

Διατηρήστε ένα ξεχωριστό αντίγραφο ασφαλείας εκτός σύνδεσης Προστατέψτε τα δεδομένα σας από το Ransomware με αυτά τα 5 βήματαΤο Ransomware είναι τρομακτικό, και αν συμβεί σε σας, μπορεί να σας κάνει να αισθανθείτε αβοήθητοι και νικημένοι. Αυτός είναι ο λόγος για τον οποίο πρέπει να λάβετε αυτά τα προληπτικά βήματα, ώστε να μην σας πιαστεί. Διαβάστε περισσότερα σημαντικών αρχείων είναι πλέον ζωτικής σημασίας τόσο για τους οικιακούς χρήστες όσο και για τους επαγγελματίες. Κάντε το τώρα - ίσως είναι η ενέργεια που σας βοηθά να αποκαταστήσετε τα ζωτικά σας αποτελέσματα μετά από μια απροσδόκητη μόλυνση ransomware, από μια εξίσου απροσδόκητη πηγή.

Είχατε αποθηκεύσει το cloud storage από το ransomware; Τι έκανες; Ποια είναι η ευνοούμενη λύση αντιγράφων ασφαλείας; Μοιραστείτε τις συμβουλές ασφάλειας αποθήκευσης cloud με τους αναγνώστες μας παρακάτω!

Συντελεστές εικόνας: iJeab / Shutterstock

Ο Gavin είναι ανώτερος συγγραφέας για το MUO. Είναι επίσης ο Editor και ο Διαχειριστής SEO για την κρυπτο-εστιασμένη περιοχή αδελφών της MakeUseOf, Αποκωδικοποιημένα μπλοκ. Έχει ένα σύγχρονο γράψιμο BA (Hons) με ψηφιακές καλλιτεχνικές πρακτικές που λεηλάτησαν από τους λόφους του Ντέβον, καθώς και πάνω από μια δεκαετία επαγγελματικής γραφής. Απολαμβάνει άφθονες ποσότητες τσαγιού.