Διαφήμιση

Μεταξύ του συνεχώς αναβλύζοντος ποταμού κλεμμένων προσωπικών πληροφοριών, ένας τύπος δεδομένων έχει εδραιώσει τη θέση του ως το χαβιάρι των προσωπικών διαπιστευτηρίων, και τώρα αναζητείται από μια ευρεία ποικιλία κακών ανθρώπων και οργανώσεις. Τα ιατρικά δεδομένα έχουν αυξηθεί στην κορυφή 5 λόγοι για τους οποίους η ιατρική κλοπή ταυτότητας αυξάνεταιΟι απατεώνες θέλουν τα προσωπικά σας στοιχεία και τις πληροφορίες τραπεζικού λογαριασμού - αλλά ξέρατε ότι τα ιατρικά αρχεία σας ενδιαφέρουν επίσης; Μάθετε τι μπορείτε να κάνετε γι 'αυτό. Διαβάστε περισσότερα του κλοπής κλοπής ταυτότητας και, ως εκ τούτου, οι ιατρικές εγκαταστάσεις αντιμετωπίζουν μια συνεχή αύξηση των κακόβουλων προγραμμάτων που έχουν σχεδιαστεί για να κλέψουν αυτά τα ιδιωτικά διαπιστευτήρια.

MEDJACK 2

Νωρίτερα φέτος, διερευνήσαμε την έκθεση MEDJACK Υγειονομική περίθαλψη: Το νέο διάνυσμα επίθεσης για τους απατεώνες και τους κλέφτες IDΤα αρχεία υγειονομικής περίθαλψης χρησιμοποιούνται όλο και περισσότερο από τους απατεώνες για να κερδίσουν. Ενώ υπάρχουν τεράστια πλεονεκτήματα για την κατοχύρωση ενός ψηφιοποιημένου ιατρικού αρχείου, αξίζει τα προσωπικά σας δεδομένα στη γραμμή πυροδότησης; Διαβάστε περισσότερα , που συγκεντρώθηκαν από την επιχείρηση εξακρίβωσης της ασφάλειας, TrapX. Η αρχική τους έκθεση MEDJACK απεικόνιζε ένα ευρύ φάσμα επιθέσεων επικεντρωμένων σε ιατρικές εγκαταστάσεις σε όλη τη χώρα, με έμφαση στα νοσοκομειακά ιατροτεχνολογικά προϊόντα. Η TrapX βρήκε "έναν εκτεταμένο συμβιβασμό διάφορων ιατρικών συσκευών που περιελάμβαναν εξοπλισμό ακτίνων Χ, αρχειακό αρχείο και συστήματα επικοινωνιών (PACS) και αναλυτές αερίων αίματος (BGA) ", καθώς και η κοινοποίηση στις νοσοκομειακές αρχές μιας εντυπωσιακής σειράς πρόσθετων δυνητικών ευάλωτων οργάνων, συμπεριλαμβανομένου:

"Διαγνωστικός εξοπλισμός (σαρωτές PET, CT σαρωτές, μηχανές μαγνητικής απεικόνισης κ.λπ.), θεραπευτικός εξοπλισμός (αντλίες έγχυσης, ιατρικά λέιζερ και χειρουργικά LASIK μηχανήματα) και εξοπλισμός υποστήριξης ζωής (μηχανές καρδιάς-πνεύμονα, ιατρικοί αναπνευστήρες, εξωσωματικές μηχανές οξυγόνωσης μεμβράνης και μηχανήματα αιμοκάθαρσης) και πολύ περισσότερο."

Η νέα έκθεση, MEDJACK.2: Νοσοκομεία υπό πολιορκία (Αγαπώ αυτόν τον τίτλο, παρεμπιπτόντως!), Βασίστηκε σε αυτή την πρώιμη λεπτομερή περιγραφή της επίμονης απειλής που θέτει η ιατρική οι εγκαταστάσεις και η εταιρεία ασφάλειας παρέχουν μια λεπτομερή ανάλυση των συνεχιζόμενων και προηγμένων επιθέσεων που λαμβάνουν χώρα.

Νέα θεσμικά όργανα, νέες επιθέσεις

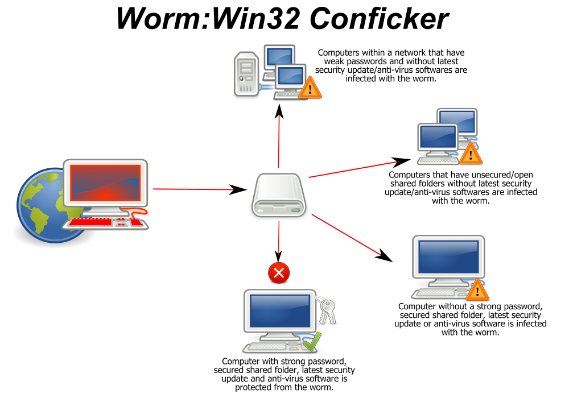

Ένα από τα πιο ενδιαφέροντα πράγματα που αναλύθηκαν στην έκθεση ήταν οι περίπλοκες παραλλαγές κακόβουλου λογισμικού που αναπτύχθηκαν από τους επιτιθέμενους, ειδικά σχεδιασμένα ώστε να φαίνονται να μην ενδιαφέρουν τα σύγχρονα Windows συστήματα. Ο σκώληκας MS08-067, πιο γνωστό ως Conficker, είναι γνωστό στους επαγγελματίες της ασφάλειας, και μάλιστα η υπογραφή του είναι εξίσου σημαντική γνωστό από το λογισμικό ασφάλειας ιών κατά του ιού και του τελικού σημείου Συγκρίνετε την απόδοση του αντι-ιού σας με αυτές τις 5 κορυφαίες τοποθεσίεςΠοιο λογισμικό προστασίας από ιούς πρέπει να χρησιμοποιεί; Ποιο ειναι το καλυτερο"? Εδώ εξετάζουμε πέντε από τους καλύτερους σε απευθείας σύνδεση πόρους για τον έλεγχο των επιδόσεων κατά των ιών, για να σας βοηθήσουμε να λάβετε τεκμηριωμένη απόφαση. Διαβάστε περισσότερα .

Η πλειοψηφία των πρόσφατων εκδόσεων των Windows έχουν εξαλείψει τα περισσότερα από τα συγκεκριμένα σημεία ευπάθειας που επέτρεψαν στο worm αυτή την επιτυχία κατά τη διάρκεια την "ακμή" της, έτσι όταν παρουσιάστηκε στο σύστημα ασφάλειας δικτύου της ιατρικής εγκατάστασης, φάνηκε σαν να μην υπήρχε άμεση απειλή.

Ωστόσο, το κακόβουλο λογισμικό επιλέχθηκε ειδικά για την ικανότητά του να εκμεταλλεύεται παλαιότερες εκδόσεις των Windows που δεν έχουν παγιδευτεί και βρίσκονται σε πολλές ιατρικές συσκευές. Αυτό είναι κρίσιμο για δύο λόγους:

- Καθώς οι νεώτερες εκδόσεις των Windows δεν ήταν ευάλωτες, δεν ανίχνευσαν απειλή, εξαλείφοντας τα πρωτόκολλα ασφαλείας των τελικών σημείων που θα έπρεπε να είχαν εισέλθει. Αυτό επέτρεψε την επιτυχή πλοήγηση του σκουληκιού σε οποιονδήποτε σταθμούς εργασίας παλιών παραθύρων.

- Συγκεκριμένα, η εστίαση της επίθεσης σε παλαιότερες εκδόσεις των Windows επέτρεψε σημαντικά μεγαλύτερες πιθανότητες επιτυχίας. Εκτός από αυτό, οι περισσότερες ιατρικές συσκευές δεν διαθέτουν εξειδικευμένη ασφάλεια τελικού σημείου, μειώνοντας και πάλι τις πιθανότητες ανίχνευσης.

Ο συνιδρυτής της TrapX, Moshe Ben Simon, εξήγησε:

"Το MEDJACK.2 προσθέτει ένα νέο στρώμα καμουφλάζ στη στρατηγική του εισβολέα. Τα νέα και εξαιρετικά ικανά εργαλεία εισβολέων κρυμμένα κρυμμένα μέσα σε πολύ παλιά και παρωχημένα κακόβουλα προγράμματα. Είναι ένας πολύ έξυπνος λύκος στα πολύ παλιά ενδύματα προβάτου. Έχουν προγραμματίσει αυτή την επίθεση και γνωρίζουν ότι εντός των ιδρυμάτων υγειονομικής περίθαλψης μπορούν να εκτοξεύσουν αυτές τις επιθέσεις, χωρίς ατιμωρησία ή ανίχνευση, και εύκολα να δημιουργήσουν backdoors στο νοσοκομείο ή το δίκτυο γιατρών στο οποίο μπορούν να παραμείνουν ανιχνεύσιμα και να απομακρύνουν τα δεδομένα για μεγάλες περιόδους χρόνος."

Ειδικά ευάλωτα

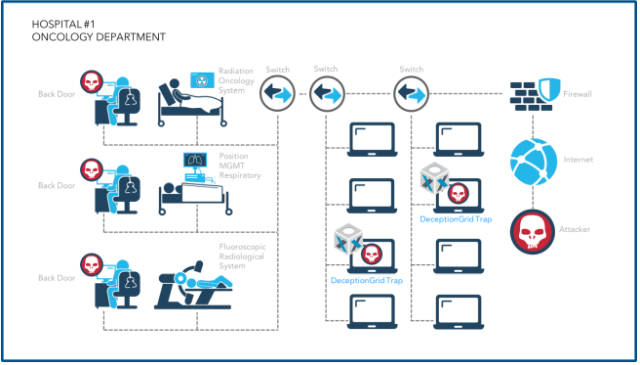

Χρησιμοποιώντας τον εξαντλημένο σκουλήκι Conficker ως περιτύλιγμα, οι επιτιθέμενοι ήταν σε θέση να μετακινούνται γρήγορα μεταξύ των εσωτερικών νοσοκομειακών δικτύων. Παρόλο που η TrapX δεν έχει ονομάσει επισήμως τους πωλητές ιατρικών εγκαταστάσεων τα συστήματα ασφαλείας τους αξιολογούν, έχουν αναφέρει λεπτομερώς τα συγκεκριμένα τμήματα, συστήματα και πωλητές εξοπλισμού που ήταν επηρεάζονται:

-

Κόσμος # 1: Το κορυφαίο 1.000 παγκόσμιο νοσοκομείο.

- Πωλητής Α - Σύστημα Ογκολογίας Ακτινοβολίας

- Πωλητής A - σύστημα Trilogy LINAC Gating

- Πωλητής Β - Ρευματολογικό σύστημα φθοροσκοπίας

-

Νοσοκομείο # 2: Το κορυφαίο 2.000 παγκόσμιο νοσοκομείο.

- Πωλητής C - σύστημα PACS

- Πολλαπλοί διακομιστές υπολογιστών προμηθευτών και μονάδες αποθήκευσης

-

Νοσοκομείο # 3: Το κορυφαίο 200 παγκόσμιο νοσοκομείο.

- Πωλητής D - μηχανή ακτίνων Χ

Στο πρώτο νοσοκομείο, οι επιτιθέμενοι έθεσαν σε κίνδυνο ένα σύστημα που λειτουργεί με κεντρικό σύστημα ανίχνευσης εισβολών, προστασία τελικού σημείου σε όλο το δίκτυο και τείχη προστασίας επόμενης γενιάς. Παρά αυτές τις προστασίες, οι ερευνητές της ασφάλειας βρήκαν backdoors σε διάφορα συστήματα, όπως αναλύθηκε παραπάνω.

Το δεύτερο νοσοκομείο διαπίστωσε ότι το σύστημα αρχειοθέτησης και επικοινωνίας εικόνων (PACS) είχε υποστεί βλάβη προκειμένου να αναζητήσει ευάλωτες ιατρικές συσκευές και δεδομένα ασθενών Πώς τα δεδομένα υγείας από τις εφαρμογές σας αγοράζονται και πωλούνταιΗ πρόσφατη έκρηξη στον αριθμό των εφαρμογών υγείας και φυσικής κατάστασης σημαίνει ότι υπάρχουν πολλά δεδομένα για την υγεία που συλλέγονται από τις συσκευές μας - δεδομένα που πωλούνται. Διαβάστε περισσότερα , συμπεριλαμβανομένων των "εικόνων φιλμ ακτίνων Χ, των εικόνων σάρωσης ηλεκτρονικής τομογραφίας (CT) και της απεικόνισης μαγνητικού συντονισμού (MRI) μαζί με τους απαραίτητους σταθμούς εργασίας, διακομιστές και αποθηκευτικούς χώρους". ΕΝΑ ιδιαίτερο πρόβλημα είναι ότι σχεδόν κάθε νοσοκομείο στη χώρα διαθέτει τουλάχιστον μία κεντρική υπηρεσία PACS και υπάρχουν εκατοντάδες χιλιάδες κόσμος.

Στο τρίτο νοσοκομείο, η TrapX βρήκε ένα backdoor στον εξοπλισμό ακτίνων Χ, ένα εφαρμογή βασισμένη στα Windows NT 4.0 Θυμάστε αυτά; 7 Αρχαία προγράμματα των Windows εξακολουθούν να χρησιμοποιούνται σήμεραΛένε ότι η τεχνολογία προχωρά με εκθετικό ρυθμό. Αλλά ξέρατε ότι κάποια προγράμματα ήταν εδώ για πολλές δεκαετίες; Ελάτε μαζί μας για μια βόλτα στην Nostalgia Lane και ανακαλύψτε τα παλαιότερα επιζόντα προγράμματα των Windows. Διαβάστε περισσότερα . Παρόλο που η ομάδα ασφάλειας των νοσοκομείων "είχε σημαντική εμπειρία στην ασφάλεια στον κυβερνοχώρο", ήταν εντελώς αγνοώντας ότι το σύστημά τους είχε υποστεί βλάβη, και πάλι λόγω του κακόβουλου λογισμικού που έφτασε τυλιγμένο ως υποτιμημένο απειλή.

Ένας κίνδυνος στις υπηρεσίες;

Η παρουσία των χάκερ σε όλα τα ιατρικά δίκτυα είναι, φυσικά, εξαιρετικά ανησυχητική. Αλλά φαίνεται η εισβολή τους στα δίκτυα ιατρικών εγκαταστάσεων κυρίως λόγω κλοπής προσωπικών ιατρικών αρχείων Αυτό είναι πώς θα σας Hack: Ο σπασμικός κόσμος των Εκπαιδευτικών KitsΟι απατεώνες μπορούν να χρησιμοποιήσουν τις σουίτες λογισμικού για να εκμεταλλευτούν τις ευπάθειες και να δημιουργήσουν κακόβουλα προγράμματα. Αλλά ποια είναι αυτά τα κιτ εκμετάλλευσης; από που έρχονται; Και πώς μπορούν να σταματήσουν; Διαβάστε περισσότερα , αντί να δημιουργήσει μια άμεση απειλή για το υλικό του νοσοκομείου. Με αυτή την έννοια, μπορούμε να είμαστε ευγνώμονες.

Πολλοί ερευνητές της ασφάλειας θα το κάνουν λάβετε υπόψη ότι το εξελιγμένο κακόβουλο λογισμικό κακόβουλου λογισμικού Η νέα απειλή ασφαλείας για το 2016: Ransomware JavaScriptΤο Locky ransomware υπήρξε ανησυχητικό για τους ερευνητές της ασφάλειας, αλλά από την σύντομη εξαφάνισή του και την επιστροφή του ως απειλή διασυνοριακής JavaScript σε πολλαπλές πλατφόρμες, τα πράγματα άλλαξαν. Αλλά τι μπορείτε να κάνετε για να νικήσετε το ransomware της Locky; Διαβάστε περισσότερα ως πιο βασικές εκδόσεις, που έχουν σχεδιαστεί για να αποφεύγουν τις τρέχουσες λύσεις ασφάλειας τελικού σημείου. Το TrapX σημείωσε στην αρχική τους έκθεση MEDJACK ότι ενώ χρησιμοποιείται παλιό κακόβουλο λογισμικό για να αποκτήσει πρόσβαση σε συσκευές, αυτό είναι μια οριστική κλιμάκωση. επισημάνθηκε η επιθυμία των εισβολέων να παρακάμψουν οποιαδήποτε σύγχρονα σημεία ελέγχου ασφαλείας.

"Αυτά τα παλιά περιτυλίγματα κακόβουλου λογισμικού παρακάμπτονται τις σύγχρονες λύσεις τελικού σημείου καθώς οι στοχευμένες ευπάθειες έχουν κλείσει εδώ και καιρό στο επίπεδο του λειτουργικού συστήματος. Έτσι, οι επιτιθέμενοι μπορούν να διανέμουν τα πιο εξελιγμένα εργαλεία τους και να δημιουργήσουν backdoors στα μεγάλα ιδρύματα υγειονομικής περίθαλψης χωρίς να προειδοποιήσουν ή να προειδοποιήσουν.

Ακόμη και αν ο πρωταρχικός στόχος είναι η κλοπή πιστοποίησης ασθενούς, η έκθεση αυτών των κρίσιμων τρωτών σημείων σημαίνει μόνο ένα πράγμα: ένα πιο ευάλωτο σύστημα υγειονομικής περίθαλψης, με περισσότερες δυνητικές ευπάθειες ακόμα εκτεθειμένος. Ή, δίκτυα που έχουν ήδη συμβιβαστεί χωρίς να προκαλέσουν συναγερμούς. Όπως έχουμε δει, αυτό το σενάριο είναι απολύτως εφικτό.

Τα ιατρικά αρχεία έχουν γίνει μια από τις πιο προσοδοφόρες μορφές προσωπικής ταυτοποίησης πληροφοριών, που αναζητούνται από ένα ευρύ φάσμα κακόβουλων οντοτήτων. Με τιμές που κυμαίνονται από 10-20 δολάρια ανά ατομικό ρεκόρ, υπάρχει ένα αποτελεσματικό εμπόριο μαύρης αγοράς, που ωθείται από την φαινομενική ευκολία πρόσβασης σε περαιτέρω αρχεία.

Το μήνυμα προς τις ιατρικές εγκαταστάσεις πρέπει να είναι σαφές. Η εξέλιξη των αρχείων των ασθενών σε μια εύκολα μεταβιβάσιμη ψηφιοποιημένη έκδοση είναι αναμφισβήτητα φανταστική. Μπορείτε να περπατήσετε σε σχεδόν οποιαδήποτε ιατρική μονάδα, και θα είναι σε θέση να έχουν εύκολη πρόσβαση σε ένα αντίγραφο των αρχείων σας.

Αλλά με τη γνώση ότι τα backdoors είναι όλο και πιο συνηθισμένα σε ιατρικές συσκευές που χρησιμοποιούν προοδευτικά αρχαίο υλικό, πρέπει να είναι μια συντονισμένη προσπάθεια μεταξύ των κατασκευαστών εξοπλισμού και των ιατρικών ιδρυμάτων να συνεργαστούν για να διατηρήσουν τα αποτελέσματα των ασθενών ασφάλεια.

Έχετε επηρεαστεί από την κλοπή ιατρικών αρχείων; Τι συνέβη? Πώς έχουν πρόσβαση στα αρχεία σας; Ενημερώστε μας παρακάτω!

Συντελεστές εικόνας:ιατρική παρακολούθηση από sfam_photo μέσω του Shutterstock

Ο Gavin είναι ανώτερος συγγραφέας για το MUO. Είναι επίσης ο Editor και ο Διαχειριστής SEO για την κρυπτο-εστιασμένη περιοχή αδελφών της MakeUseOf, Αποκωδικοποιημένα μπλοκ. Έχει ένα σύγχρονο γράψιμο BA (Hons) με ψηφιακές καλλιτεχνικές πρακτικές που λεηλάτησαν από τους λόφους του Ντέβον, καθώς και πάνω από μια δεκαετία επαγγελματικής γραφής. Απολαμβάνει άφθονες ποσότητες τσαγιού.