Διαφήμιση

Έτσι, δεν σας άρεσε το Google, το Amazon, το Facebook και η Samsung να σας παρακολουθούν. Αλλά πώς νιώθεις για τους εγκληματίες του κυβερνοχώρου που ακούνε στις συνομιλίες στο υπνοδωμάτιό σου; Το Vault του WikiLeaks 7 το αρχείο σας υποδεικνύει ότι μπορείτε σύντομα να παίξετε ξενιστές σε απροσδόκητους επισκέπτες.

Το πιο επικίνδυνο κακόβουλο πρόγραμμα της Κεντρικής Υπηρεσίας Πληροφοριών - ικανό να πειραματίζεται σχεδόν όλα οι ασύρματες καταναλωτικές ηλεκτρονικές συσκευές - θα μπορούσαν πλέον να κάθονται στα χέρια κλεφτών και τρομοκρατών. Τι σημαίνει αυτό για σας;

Τι είναι το Vault 7;

Το Vault 7 είναι μια διαδεδομένη λίστα εγγράφων σχετικά με τις δυνατότητες του κυβερνητικού οργανισμού πληροφοριών της Υπηρεσίας Πληροφοριών (CIA). Μεγάλο μέρος του λογισμικού που περιγράφεται στο Vault 7 αποκαλύπτει πώς η CIA ελέγχει και ελέγχει τη χρήση smartphones, tablet, έξυπνων τηλεοράσεων και άλλων συσκευών συνδεδεμένων στο διαδίκτυο. Στις 7 Μαρτίου, το WikiLeaks δημοσίευσε ένα μικρό μέρος των εγγράφων.

Τι πρέπει να τρομάξει ο καθένας: Σύμφωνα με το WikiLeaks, το Η CIA έχασε τον έλεγχο αυτών των εργαλείων. Και τώρα οι εγκληματίες (πιθανώς) τους κατέχουν. Ωστόσο, πολλά από τα που δημοσιεύθηκε οι εκμεταλλεύσεις (υπάρχουν πολλά ως τώρα μη-δημοσιευμένα εκμεταλλεύματα) έχουν ηλικία σχεδόν πέντε ετών και από τότε έχουν διορθωθεί.

Πώς οι εγκληματίες αποκτούν τα εργαλεία hacking των Η.Π.Α.

Όχι ο καθένας που εργάζεται για ένα πρακτορείο πληροφοριών είναι μέλος που φέρει κάρτα. Η CIA αναθέτει τακτικά την απασχόληση σε ομοσπονδιακούς εργολάβους στον ιδιωτικό τομέα. Πολλές από αυτές τις ιδιωτικές εταιρείες πληροφοριών, όπως η HBGary, έλλειψη ασφάλειας της CIA.

Ο Edward Snowden ήταν ομοσπονδιακός ανάδοχος

Για παράδειγμα, Booz Allen Hamilton εργοδότης NSA Έντουαρντ Σνόουντεν, ο οποίος εξέπληξε διασημότερα έγγραφα σχετικά με τα παράνομα προγράμματα επιτήρησης της NSA. Επιπροσθέτως, Ο Booz Allen Hamilton υπέφερε από το 2011.

Στην επίσημη δήλωσή της, η WikiLeaks υποστήριξε (με έμφαση δική μου):

Το αρχείο φαίνεται να ήταν κυκλοφόρησε μεταξύ των πρώην χάκερ των Η.Π.Α. και των εργολάβων με μη εξουσιοδοτημένο τρόπο, ένας από τους οποίους έχει παράσχει στο WikiLeaks τμήματα του αρχείου.

Ένα τμήμα της προσφοράς ξεχωρίζει: τα εργαλεία κυκλοφόρησαν με "μη εξουσιοδοτημένο τρόπο". Οι συνέπειες θα πρέπει να αφορούν όλους σε όλο τον κόσμο. Η CIA πιθανώς έχασε τον έλεγχο ενός χαρτοφυλακίου εργαλείων hacking ύψους 100 δισεκατομμυρίων δολαρίων.

Αλλά δεν είναι η πρώτη φορά που οι ιδιωτικοί φορείς αποκτούν επικίνδυνο, κυβερνητικά αναπτυγμένο λογισμικό.

Ο σκουλήκι Stuxnet

Για παράδειγμα, το Σκουλήκι Stuxnet Microsoft Patches Freak & Stuxnet, το Facebook σταματά να αισθάνεστε λίπος [Tech News Digest]Τα προβλήματα patches της Microsoft, το Facebook δεν είναι πλέον Feeling Fat, η Uber θέλει τις γυναίκες, το iPhone Google Calendar, το PlayStation προσγειώνεται στην Κίνα και παίζει το φίδι σε ένα σιντριβάνι. Διαβάστε περισσότερα , ένα άλλο όπλο κακόβουλο λογισμικό, έπεσε στα χέρια των εγκληματιών του κυβερνοχώρου αμέσως μετά 2010 ανακάλυψη. Από τότε, το Stuxnet εμφανίζεται περιστασιακά ως κακόβουλο λογισμικό. Μέρος της πανταχού παρουσίας σχετίζεται με τον κωδικό του κώδικα. Σύμφωνα με τον Sean McGurk, ερευνητή για την ασφάλεια στον κυβερνοχώρο, ο πηγαίου κώδικα για το Stuxnet είναι διαθέσιμο για λήψη.

Μπορείτε να κατεβάσετε τον τρέχοντα πηγαίο κώδικα του Stuxnet τώρα και μπορείτε να το επανατοποθετήσετε και να τον επανασυσκευάσετε και στη συνέχεια, ξέρτε, να το επιστρέψετε προς ό, τι και αν προέρχεται.

Αυτό σημαίνει ότι σχεδόν κάθε κωδικοποιητής μπορεί να χτίσει το δικό του πακέτο κακόβουλου λογισμικού που βασίζεται στο Stuxnet. Η έλλειψη ελέγχου της CIA για το οπλοστάσιό της στο κυβερνοχώρο διασφαλίζει ότι τα εκμεταλλεύματα θα συνεχίσουν να εισέρχονται στα χέρια κερδοσκοπικών φορέων, τρομοκρατών και αδίστακτων κρατών. Δεν υπάρχει καλύτερο παράδειγμα από τους ShadowBrokers.

Οι Μεσίτες σκιάς

Το 2016, το Shadow Brokers ομάδα απείλησε δημοπρασία από μια σειρά από εργαλεία hacking που κατασκευάστηκαν από το κράτος. Πώς έκλεψαν τα εργαλεία είναι εικασία κανείς, αλλά που τα απέκτησαν είναι γνωστά: η NSA.

Σύμφωνα με το The Intercept, έγγραφα μέσα στη διαρροή Snowden συνδέστε τα εργαλεία που κλέβονται από τους Shadow Brokers με την ομάδα hacking που είναι γνωστή ως Equation Group (EG). Η EG απασχολούσε εκμεταλλεύσεις που αργότερα βρέθηκαν στο κρατικό σκουλήκι Stuxnet - το οποίο δείχνει έντονα μια σύνδεση μεταξύ της NSA και της EG. Σε συνδυασμό με τα διαρρέοντα εργαλεία, φαίνεται ότι η NSA και η CIA δεν είναι σε θέση να ελέγξουν τις δικές τους τεχνολογίες.

Αλλά αυτό σημαίνει ότι το απόρρητο και η ασφάλειά σας διακυβεύονται;

Μια ιστορία της κατασκοπείας στους πελάτες

Το απόρρητο και η ασφάλεια σας είναι ήδη συμβιβασμός.

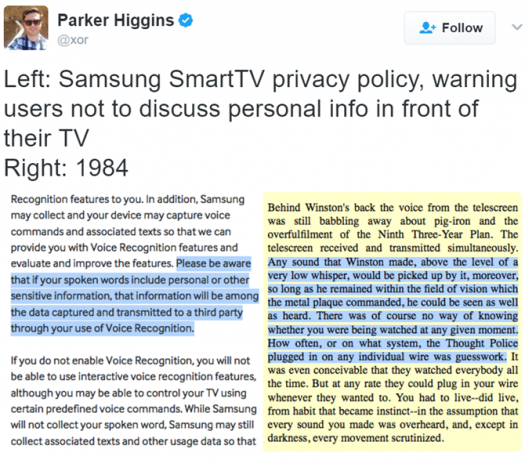

Σχεδόν όλα τα σύγχρονα έξυπνα προϊόντα περιλαμβάνουν μικρόφωνα. Ορισμένες συσκευές απαιτούν το πάτημα ενός κουμπιού για να ενεργοποιήσετε το μικρόφωνο ή την κάμερα. Άλλοι ακούνε συνεχώς για την έκφραση μιας λέξης-κλειδιού. Για παράδειγμα, Η σειρά των έξυπνων τηλεοράσεων της Samsung Οι τελευταίες έξυπνες τηλεοράσεις της Samsung είναι ευθεία από το 1984 του George OrwellΈνα νέο χαρακτηριστικό στις τελευταίες έξυπνες τηλεοράσεις Samsung έχει βάλει τον κορεατικό γίγαντα σε λίγο ζεστό νερό. Αποδεικνύεται ότι έχουν ακούσει όλα όσα είπατε ... Διαβάστε περισσότερα να ακούτε, να γράφετε και να μεταδίδετε συνεχώς - χωρίς να βασίζεστε σε περίπλοκη κρατική επιτήρηση.

Οι έξυπνες τηλεοράσεις είναι ιδιοκτησία

Δήλωση απορρήτου της Samsung σχετικά με τις έξυπνες τηλεοράσεις τους ανησυχούν. Παρόλο που η Samsung τροποποίησε τους όρους χρήσης της ιδιωτικής ζωής για να αποφύγει τη διαμάχη, η αρχική δήλωση, που καταγράφηκε από το χρήστη του Twitter xor, έχει ως εξής:

Ακολουθεί το σχετικό απόσπασμα από τη Samsung (με έμφαση στη δική μου):

Να γνωρίζετε ότι αν σας ομιλούμενες λέξεις περιλαμβάνουν προσωπικές ή άλλες ευαίσθητες πληροφορίες, οι πληροφορίες αυτές θα είναι μεταξύ των δεδομένων που συλλέγονται και θα διαβιβάζονται σε τρίτους μέσω της χρήσης της Αναγνώρισης Φωνής.

Εν ολίγοις, οι έξυπνες τηλεοράσεις ακούνε όλα όσα λέτε. Και η Samsung μοιράζεται τα δεδομένα αυτά με τρίτους. Αυτά τα τρίτα μέρη, ωστόσο, θεωρούνται επιχειρήσεις με μόνο εμπορικό ενδιαφέρον για τις συνομιλίες σας. Και μπορείτε πάντα να το απενεργοποιήσετε.

Δυστυχώς, ο χάος του "Weeping Angel" που αναπτύχθηκε από τη CIA καθιστά την τηλεόραση να μην μπορεί να απενεργοποιηθεί. Ο Αγγελόκαρδος σκοτώνει τις έξυπνες τηλεοράσεις Samsung. Η τεκμηρίωση του Vault 7 αναφέρεται σε αυτό ως Λειτουργία Fake-Off. Από WikiLeaks:

... Ο κλέφτης Άγγελος τοποθετεί την τηλεοράση στόχου σε λειτουργία "Fake-Off", έτσι ώστε ο ιδιοκτήτης πιστεύει ψευδώς ότι η τηλεόραση είναι απενεργοποιημένη όταν είναι ενεργοποιημένη. Στη λειτουργία "Fake-Off" η τηλεόραση λειτουργεί ως σφάλμα, καταγράφοντας συνομιλίες στο δωμάτιο και στέλνοντάς τα μέσω διαδικτύου σε έναν κρυφό διακομιστή CIA.

Η Samsung δεν είναι μόνος. Μετά από όλα, το Facebook, το Google και το Amazon (την κριτική μας για την Echo Amazon Echo Review και GiveawayΗ Echo του Amazon προσφέρει μια μοναδική ενοποίηση μεταξύ της αναγνώρισης φωνής, του προσωπικού βοηθού, των ελέγχων αυτοματισμού στο σπίτι και των χαρακτηριστικών αναπαραγωγής ήχου για $ 179,99. Η Echo σπάει σε νέο έδαφος ή μπορείτε να κάνετε καλύτερα αλλού; Διαβάστε περισσότερα ) βασίζονται επίσης στη χρήση των μικροφώνων των συσκευών - συχνά χωρίς το γνωρίζων συγκατάθεση των χρηστών. Για παράδειγμα, Δήλωση απορρήτου του Facebook ισχυρίζεται ότι χρησιμοποιούν το μικρόφωνο, αλλά μόνο όταν ο χρήστης χρησιμοποιεί "συγκεκριμένες" λειτουργίες της εφαρμογής Facebook.

Πώς η τεχνολογία επιτρέπει την παράνομη επιτήρηση

Το μεγαλύτερο σφάλμα ασφαλείας στα σύγχρονα smartphones είναι το λογισμικό του. Με την εκμετάλλευση των τρωτών σημείων ασφαλείας σε ένα πρόγραμμα περιήγησης ή λειτουργικού συστήματος, ένας εισβολέας μπορεί μακρόθεν πρόσβαση σε όλες τις λειτουργίες μιας έξυπνης συσκευής - συμπεριλαμβανομένου του μικροφώνου της. Στην πραγματικότητα, έτσι και η CIA έχει πρόσβαση στα περισσότερα smartphones των στόχων της: ακριβώς πάνω σε ένα κυψελοειδές δίκτυο ή δίκτυο Wi-Fi.

Το WikiLeaks # Vault7 αποκαλύπτει πολλές αδυναμίες της CIA σε μηδενικές μέρες στα τηλέφωνα Android https://t.co/yHg7AtX5ggpic.twitter.com/g6xpPYly9T

- WikiLeaks (@wikileaks) 7 Μαρτίου 2017

Από τα 24 εκμεταλλεύματα Android που αναπτύχθηκαν από τη CIA, οι ανάδοχοι της και οι συνεργαζόμενες ξένες υπηρεσίες, οκτώ μπορούν να χρησιμοποιηθούν για τον τηλεχειρισμό ενός smartphone. Υποθέτω ότι, κάποτε υπό έλεγχο, ο χειριστής κακόβουλου λογισμικού θα χρησιμοποιήσει έπειτα ένα συνδυασμό επιθέσεων, που συνδυάζουν απομακρυσμένα την πρόσβαση, την κλιμάκωση προνομίων και την εγκατάσταση του επίμονου κακόβουλου λογισμικού (σε αντίθεση με το κακόβουλο λογισμικό που ζει μέσα ΕΜΒΟΛΟ).

Οι τεχνικές που αναφέρονται παραπάνω συνήθως βασίζονται στον χρήστη κάνοντας κλικ σε ένα σύνδεσμο στο ηλεκτρονικό τους ταχυδρομείο. Μόλις ο στόχος πλοηγηθεί σε έναν μολυσμένο ιστότοπο, τότε ο επιτιθέμενος μπορεί να πάρει τον έλεγχο του smartphone.

Μια ψεύτικη ελπίδα: Οι αμυχές είναι παλιές

Σε μια ψεύτικη σημείωση ελπίδας: από τις αμυχές που αποκαλύφθηκαν στο Vault 7, οι περισσότερες αφορούν παλαιότερες συσκευές. Ωστόσο, τα αρχεία περιλαμβάνουν μόνο ένα κλάσμα των συνολικών hacks που διαθέτει η CIA. Πιθανότατα, αυτές οι αμυχές είναι κυρίως παλιές, απαρχαιωμένες τεχνικές, τις οποίες η CIA δεν χρησιμοποιεί πλέον. Ωστόσο, αυτή είναι μια ψεύτικη ελπίδα.

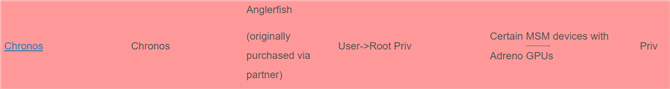

Πολλά από τα εκμεταλλεύματα ισχύουν ευρέως για τα συστήματα-on-a-chip (τι είναι το SoC; Jargon Buster: Ο οδηγός για την κατανόηση των φορητών επεξεργαστώνΣε αυτόν τον οδηγό, θα περικόψουμε τη φρασεολογία για να εξηγήσουμε τι πρέπει να ξέρετε για τους επεξεργαστές smartphone. Διαβάστε περισσότερα ) και όχι σε μεμονωμένα τηλέφωνα.

Για παράδειγμα, στο παραπάνω γράφημα, το Chronos exploit (μεταξύ άλλων) μπορεί να χάσει το chipset Adreno. Το ελάττωμα ασφαλείας περιλαμβάνει σχεδόν όλα τα smartphones που βασίζονται σε επεξεργαστές Qualcomm. Και πάλι, λάβετε υπόψη ότι λιγότερο από το 1% του περιεχομένου του Vault 7 έχει κυκλοφορήσει. Υπάρχουν πιθανόν πολλές άλλες συσκευές ευάλωτες στη διείσδυση.

Ωστόσο, ο Julian Assange προσφέρθηκε να βοηθήσει όλες τις μεγάλες εταιρείες επιδιορθώστε τις τρύπες ασφαλείας που αποκαλύφθηκε από το Vault 7. Με κάποια τύχη, ο Assange μπορεί να μοιράζεται το αρχείο με εταιρείες όπως η Microsoft, η Google, η Samsung και άλλες εταιρείες.

Τι σημαίνει το Vault 7 για εσάς

Η λέξη δεν είναι ακόμη σε εξέλιξη ο οποίος έχει πρόσβαση στο αρχείο. Δεν γνωρίζουμε καν αν υπάρχουν ή όχι τα τρωτά σημεία. Ωστόσο, γνωρίζουμε μερικά πράγματα.

Μόνο 1 τοις εκατό του αρχείου έχει δημοσιευθεί

Ενώ η Google ανακοίνωσε ότι είναι σταθερή πλέον απο αδυναμίες ασφαλείας που χρησιμοποιεί η CIA, έχει αποσυρθεί λιγότερο από το 1% των αρχείων του Vault 7. Επειδή μόνο οι παλαιότερες εκμεταλλεύσεις δημοσιεύθηκαν, είναι πιθανό ότι όλες οι συσκευές είναι ευάλωτες.

Τα Εκμεταλλεύματα στοχεύουν

Τα εκμεταλλεύματα στοχεύουν κυρίως. Αυτό σημαίνει ότι ένας ηθοποιός (όπως η CIA) πρέπει να στοχεύει συγκεκριμένα ένα άτομο προκειμένου να αποκτήσει τον έλεγχο μιας έξυπνης συσκευής. Τίποτα στα αρχεία Vault 7 υποδηλώνει ότι η κυβέρνηση σαρώνει, μαζικά, συζητήσεις που συλλέγονται από έξυπνες συσκευές.

Οργανισμοί νοημοσύνης χτίζουν τις ευπάθειες

Οι υπηρεσίες πληροφοριών διακρίνουν τρωτά σημεία και δεν αποκαλύπτουν τέτοιες παραβιάσεις ασφαλείας σε εταιρείες. Λόγω της κακής ασφάλειας των επιχειρήσεων, πολλά από αυτά εκμεταλλεύονται τελικά το δρόμο τους στα χέρια εγκληματιών στον κυβερνοχώρο, αν δεν είναι ήδη εκεί.

Μπορείτε λοιπόν να κάνετε κάτι;

Η χειρότερη πτυχή των αποκαλύψεων του Vault 7 είναι ότι όχι Το λογισμικό παρέχει προστασία. Στο παρελθόν, οι υποστηρικτές της ιδιωτικής ζωής (συμπεριλαμβανομένου του Snowden) συνέστησαν τη χρήση κρυπτογραφημένων πλατφορμών ανταλλαγής μηνυμάτων, όπως το σήμα, προκειμένου να αποφευχθεί οι επιθέσεις του ανθρώπου στη μέση Τι είναι η επίθεση του ανθρώπου στη μέση; Ασφάλεια Jargon ΕπεξήγησηΕάν έχετε ακούσει τις επιθέσεις «άνθρωπος-στη-μέση» αλλά δεν είστε σίγουροι τι σημαίνει αυτό, αυτό είναι το άρθρο για σας. Διαβάστε περισσότερα .

Ωστόσο, τα αρχεία του Vault 7 υποδεικνύουν ότι ο εισβολέας μπορεί να καταγράψει τα πλήκτρα του τηλεφώνου. Τώρα φαίνεται ότι καμία συσκευή συνδεδεμένη στο διαδίκτυο δεν αποφεύγει παράνομη επιτήρηση. Ευτυχώς, είναι δυνατό να τροποποιήσετε ένα τηλέφωνο για να αποτρέψετε τη χρήση του ως απομακρυσμένου σφάλματος.

Ο Edward Snowden εξηγεί πώς να απενεργοποιήσετε φυσικά την κάμερα και το μικρόφωνο επί ενός σύγχρονου smartphone:

Ανάλογα με το μοντέλο του τηλεφώνου, η μέθοδος του Snowden απαιτεί τη φυσική απομόνωση της συστοιχίας μικροφώνων (συσκευές ακύρωσης θορύβου χρησιμοποιούν τουλάχιστον δύο μικρόφωνα) και αποσυνδέετε τόσο το εμπρός όσο και το πίσω μέρος κάμερες. Στη συνέχεια, χρησιμοποιείτε εξωτερικό μικρόφωνο αντί των ενσωματωμένων μικροφώνων.

Σημειώνω, ωστόσο, ότι η αποσύνδεση των φωτογραφικών μηχανών δεν είναι απαραίτητη. Το σκεπτόμενο για την προστασία της ιδιωτικής ζωής μπορεί απλά να μαυρίσει τις κάμερες με ταινία.

Λήψη αρχείου

Εκείνοι που ενδιαφέρονται να μάθουν περισσότερα μπορούν να κατεβάσουν ολόκληρο το απόθεμα Vault 7. Το WikiLeaks προτίθεται να απελευθερώσει το αρχείο σε μικρά κομμάτια το 2017. Υποψιάζομαι ότι ο υπότιτλος του Vault 7: Year Zero αναφέρεται στο τεράστιο μέγεθος του αρχείου. Έχουν αρκετό περιεχόμενο για να κυκλοφορούν ένα νέο χωματερή κάθε χρόνο.

Μπορείτε να κατεβάσετε το πλήρες torrent προστατευμένο με κωδικό πρόσβασης. Ο κωδικός πρόσβασης για το πρώτο μέρος του αρχείου έχει ως εξής:

RELEASE: CIA Vault 7 Έτος Μηδενική κωδική φράση αποκρυπτογράφησης:

SplinterItIntoAThousandPiecesAndScatterItIntoTheWinds

- WikiLeaks (@wikileaks) 7 Μαρτίου 2017

Σας ανησυχείτε για την απώλεια του ελέγχου της CIA για τα εργαλεία τους; Ενημερώστε μας στα σχόλια.

Πιστωτική ετικέτα: hasan eroglu μέσω Shutterstock.com

Ο Kannon είναι τεχνικός δημοσιογράφος (BA) με ιστορικό διεθνών υποθέσεων (MA) με έμφαση στην οικονομική ανάπτυξη και το διεθνές εμπόριο. Τα πάθη του είναι τα gadgets που προέρχονται από την Κίνα, οι τεχνολογίες πληροφοριών (όπως το RSS) και οι συμβουλές και τα τεχνάσματα για την παραγωγικότητα.